公鑰體系結構

公鑰體系結構密鑰對

公鑰體系結構

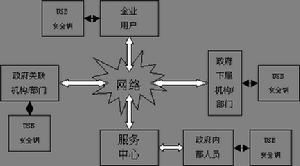

公鑰體系結構公鑰本身並沒有什麼標記,僅從公鑰本身不能判別公鑰的主人是誰。在很小的範圍內,比如A和B這樣的兩人小集體,他們之間相互信任,交換公鑰,在網際網路上通訊,沒有什麼問題。這個集體再稍大一點,也許彼此信任也不成問題,但從法律角度講這種信任也是有問題的。如再大一點,信任問題就成了一個大問題。

證書

網際網路的用戶群決不是幾個人互相信任的小集體,在這個用戶群中,從法律角度講用戶彼此之間都不能輕易信任。所以公鑰加密體系採取了另一個辦法,將公鑰和公鑰的主人名字聯繫在一起,再請一個大家都信得過有信譽的公正、權威機構確認,並加上這個權威機構的簽名。這就形成了證書,如下圖。

公鑰

公鑰主人的信息

權威機構的簽名

由於證書上有權威機構的簽字,所以大家都認為證書上的內容是可信任的;又由於證書上有主人的名字等身份信息,別人就很容易地知道公鑰的主人是誰。

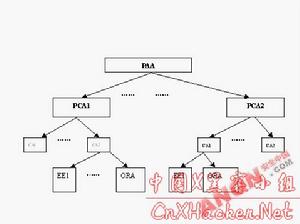

3CA(CertificateAuthority)

公鑰體系結構

公鑰體系結構如果用戶想得到一份屬於自己的證書,他應先向CA提出申請。在CA判明申請者的身份後,便為他分配一個公鑰,並且CA將該公鑰與申請者的身份信息綁在一起,並為之簽字後,便形成證書發給那個用戶(申請者)。

如果一個用戶想鑑別另一個證書的真偽,他就用CA的公鑰對那個證書上的簽字進行驗證(如前所述,--CA簽字實際上是經過CA私鑰加密的信息,簽字驗證的過程還伴隨使用CA公鑰解密的過程),一旦驗證通過,該證書就被認為是有效的。

CA除了簽發證書之外,它的另一個重要作用是證書和密鑰的管理。由此可見,證書就是用戶在網上的電子個人身份證,同日常生活中使用的個人身份證作用一樣。CA相當於網上公安局,專門發放、驗證身份證。

諾方宏證電子簽證機關就是一個基於相關國際標準的網上CA系統。

相關國際標準

公鑰體系結構

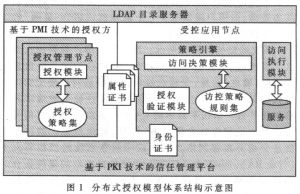

公鑰體系結構對於任何基於公鑰體系的安全套用,必須確立其PKI。而電子簽證機關(CA)是PKI中的一個關鍵的組成部分,它主要涉及兩方面的內容,即公鑰證書的發放和公鑰證書的有效性證明。

2.PKIX(Public-KeyInfrastructureUsingX.509)使用X.509的公鑰體系基礎框架。

3.X.500由ISO和ITU提出的用於為大型網路提供目錄服務的標準體系。

4.X.509為X.500提供驗證(Authenticating)體系的標準。

5.PKCS(PublicKeyCryptographyStandards)公鑰加密標準,為PKI提供一套完善的標準體系。

X.509最早的版本X.509v1是在1988年提出的,到現在已升級到X.509v3,現將其涉及到的主要內容以及與前版本的比較列於下表。