介紹

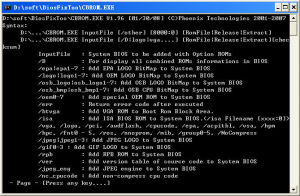

程式圖片

程式圖片病毒症狀

進程裡面有2個lsass.exe進程,一個是system的,一個是當前用戶名的(該進程為病毒).雙擊D:盤打不開,只能通過右擊選擇打開來打開.用kaspersky掃描可以掃描出來,並且可以殺掉.但是重啟後又有兩個lsass.exe進程.該病毒是一個木馬程式,中毒後會在D糟根目錄下產生command.com和autorun.inf兩個檔案,同時侵入註冊表破壞系統檔案關聯.該病毒修改註冊表啟動RUN鍵值,指向LSASS.exe,修改HKEY_CLASSES_ROOT下的.exe,exefile鍵值,並新建windowfile鍵值.將exe檔案打開連結關聯到其生成的病毒程式%SYSTEM\EXERT.exe上.該病毒新建如下檔案:

c:\programfiles\commonfiles\INTEXPLORE.pif

c:\programfiles\internetexplorer\INTEXPLORE.com

%SYSTEM\debug\debugprogram.exe

%SYSTEM\system32\Anskya0.exe

%SYSTEM\system32\dxdiag.com

%SYSTEM\system32\MSCONFIG.com

%SYSTEM\system32\regedit.com

%SYSTEM\LSASS.exe

%SYSTEM\EXERT.exe

解決方法

結束進程

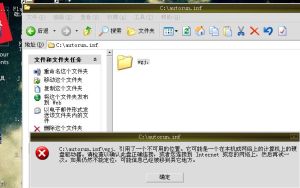

刪除顯示圖片

刪除顯示圖片刪除病毒檔案

以下要刪除的檔案大多是隱藏檔案所以要首先設定顯示所有的隱藏檔案、系統檔案並顯示檔案擴展名;我的電腦-->工具(T)-->資料夾選項(O)...-->查看-->選擇“顯示所有檔案和資料夾”,並把隱藏受保護的作業系統檔案(推薦)前的勾去掉,這時會彈出一個警告,選擇是.至此就顯示了所有的隱藏檔案了.刪除如下幾個檔案:

C:\ProgramFiles\CommonFiles\INTEXPLORE.pif

C:\ProgramFiles\InternetExplorer\INTEXPLOREcom

C:\WINDOWS\EXERT.exe

C:\WINDOWS\IO.SYS.BAK

C:\WINDOWS\LSASS.exe

C:\WINDOWS\Debug\DebugProgram.exe

C:\WINDOWS\system32\dxdiagcom

C:\WINDOWS\system32\MSCONFIGCOM

C:\WINDOWS\system32\regeditcom

在D:盤上點擊滑鼠右鍵,選擇“打開”。刪除掉該分區根目錄下的“Autorun.inf”和“commandcom”檔案。

刪除垃圾信息

這個病毒該寫的註冊表位置相當多,如果不進行修復將會有一些系統功能發生異常。將Windows目錄下的“regedit.exe”改名為“regedit.com”並運行,刪除以下項目:

HKEY_CLASSES_ROOT\WindowFiles

HKEY_CURRENT_USER\Software\VBandVBAProgramSettings

HKEY_CURRENT_USER\Software\Microsoft\InternetExplorer\Main

下面的Check_Associations項

HKEY_LOCAL_MACHINE\SOFTWARE\Clients\StartMenuInternet\INTEXPLORE.pif

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

下面的ToP項

將HKEY_CLASSES_ROOT\.exe的默認值修改為

exefile(原來是windowsfile)

將HKEY_CLASSES_ROOT\Applications\iexplore.exe\shell\open\command

的默認值修改為

C:\ProgramFiles\InternetExplorer\iexplore.exe %1

(原來是intexplore.com)

將HKEY_CLASSES_ROOT\CLSID\

\shell\OpenHomePage\Command的默認值修改為

C:\ProgramFiles\InternetExplorer\IEXPLORE.EXE(原來是INTEXPLORE.com)

將HKEY_CLASSES_ROOT\ftp\shell\open\command

和HKEY_CLASSES_ROOT\htmlfile\shell\opennew\command

的默認值修改為"C:\ProgramFiles\InternetExplorer\iexplore.exe"%1"

(原來的值分別是INTEXPLORE.com和INTEXPLORE.pif)

將HKEY_CLASSES_ROOT\htmlfile\shell\open\command

HKEY_CLASSES_ROOT\HTTP\shell\open\command的默認值修改為

C:\ProgramFiles\InternetExplorer\iexplore.exe–nohome”

將HKEY_LOCAL_MACHINE\SOFTWARE\Clients\StartMenuInternet

的默認值修改為IEXPLORE.EXE(原來是INTEXPLORE.pif)

重新將Windows目錄下的regedit擴展名改回exe,至此病毒清除成功,註冊表修復完畢.EnjoyIt。

![落雪[木馬病毒] 落雪[木馬病毒]](/img/a/b6c/nBnauM3XwMTM4EDOxEzM1YjM0QTM4YzN5YDNzQTNwAzMwIzLxMzLyQzLt92YucmbvRWdo5Cd0FmLyE2LvoDc0RHa.jpg)