病毒簡介

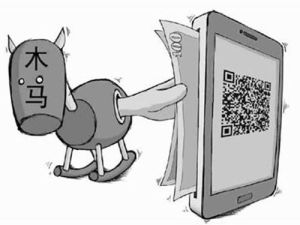

木馬病毒

木馬病毒木馬(Trojan)這個名字來源於古希臘傳說(荷馬史詩中木馬計的故事,Trojan一詞的本意是特洛伊的,即代指特洛伊木馬,也就是木馬計的故事)。

“木馬”與計算機網路中常常要用到的遠程控制軟體有些相似,但由於遠程控制軟體是“善意”的控制,因此通常不具有隱蔽性;“木馬”則完全相反,木馬要達到的是“偷竊”性的遠程控制,如果沒有很強的隱蔽性的話,那就是“毫無價值”的。

它是指通過一段特定的程式(木馬程式)來控制另一台計算機。木馬通常有兩個可執行程式:一個是客戶端,即控制端,另一個是服務端,即被控制端。植入被種者電腦的是“伺服器”部分,而所謂的“黑客”正是利用“控制器”進入運行了“伺服器”的電腦。運行了木馬程式的“伺服器”以後,被種者的電腦就會有一個或幾個連線埠被打開,使黑客可以利用這些打開的連線埠進入電腦系統,安全和個人隱私也就全無保障了! 木馬的設計者為了防止木馬被發現,而採用多種手段隱藏木馬。木馬的服務一旦運行並被控制端連線,其控制端將享有服務端的大部分操作許可權,例如給計算機增加口令,瀏覽、移動、複製、刪除檔案,修改註冊表,更改計算機配置等。

隨著病毒編寫技術的發展,木馬程式對用戶的威脅越來越大,尤其是一些木馬程式採用了極其狡猾的手段來隱蔽自己,使普通用戶很難在中毒後發覺。

發展歷史

木馬程式技術發展可以說非常迅速。主要是有些年輕人出於好奇,或是急於顯示自己實力,不斷改進木馬程式的編寫。至今木馬程式已經經歷了六代的改進:

第一代,是最原始的木馬程式。主要是簡單的密碼竊取,通過電子郵件傳送信息等,具備了木馬最基本的功能。

第二代,在技術上有了很大的進步,冰河是中國木馬的典型代表之一。

第三代,主要改進在數據傳遞技術方面,出現了ICMP等類型的木馬,利用畸形報文傳遞數據,增加了防毒軟體查殺識別的難度。

第四代,在進程隱藏方面有了很大改動,採用了核心插入式的嵌入方式,利用遠程插入執行緒技術,嵌入DLL執行緒。或者掛接PSAPI,實現木馬程式的隱藏,甚至在WindowsNT/2000下,都達到了良好的隱藏效果。灰鴿子和蜜蜂大盜是比較出名的DLL木馬。

第五代,驅動級木馬。驅動級木馬多數都使用了大量的Rootkit技術來達到在深度隱藏的效果,並深入到核心空間的,感染後針對防毒軟體和網路防火牆進行攻擊,可將系統SSDT初始化,導致防毒防火牆失去效應。有的驅動級木馬可駐留BIOS,並且很難查殺。

第六代,隨著身份認證UsbKey和防毒軟體主動防禦的興起,黏蟲技術類型和特殊反顯技術類型木馬逐漸開始系統化。前者主要以盜取和篡改用戶敏感信息為主,後者以動態口令和硬證書攻擊為主。PassCopy和暗黑蜘蛛俠是這類木馬的代表。

木馬種類

網遊木馬

木馬病毒

木馬病毒網路遊戲木馬通常採用記錄用戶鍵盤輸入、Hook遊戲進程API函式等方法獲取用戶的密碼和帳號。竊取到的信息一般通過傳送電子郵件或向遠程腳本程式提交的方式傳送給木馬作者。

網路遊戲木馬的種類和數量,在國產木馬病毒中都首屈一指。流行的網路遊戲無一不受網遊木馬的威脅。一款新遊戲正式發布後,往往在一到兩個星期內,就會有相應的木馬程式被製作出來。大量的木馬生成器和黑客網站的公開銷售也是網遊木馬泛濫的原因之一。

網銀木馬

網銀木馬是針對網上交易系統編寫的木馬病毒,其目的是盜取用戶的卡號、密碼,甚至安全證書。此類木馬種類數量雖然比不上網遊木馬,但它的危害更加直接,受害用戶的損失更加慘重。

網銀木馬通常針對性較強,木馬作者可能首先對某銀行的網上交易系統進行仔細分析,然後針對安全薄弱環節編寫病毒程式。2013年,安全軟體電腦管家截獲網銀木馬最新變種“弼馬溫”,弼馬溫病毒能夠毫無痕跡的修改支付界面,使用戶根本無法察覺。通過不良網站提供假QVOD下載地址進行廣泛傳播,當用戶下載這一掛馬播放器檔案安裝後就會中木馬,該病毒運行後即開始監視用戶網路交易,禁止餘額支付和快捷支付,強制用戶使用網銀,並藉機篡改訂單,盜取財產。

隨著中國網上交易的普及,受到外來網銀木馬威脅的用戶也在不斷增加。

下載類

這種木馬程式的體積一般很小,其功能是從網路上下載其他病毒程式或安裝廣告軟體。由於體積很小,下載類木馬更容易傳播,傳播速度也更快。通常功能強大、體積也很大的後門類病毒,如“灰鴿子”、“黑洞”等,傳播時都單獨編寫一個小巧的下載型木馬,用戶中毒後會把後門主程式下載到本機運行。

代理類

用戶感染代理類木馬後,會在本機開啟HTTP、SOCKS等代理服務功能。黑客把受感染計算機作為跳板,以被感染用戶的身份進行黑客活動,達到隱藏自己的目的。

FTP木馬

FTP型木馬打開被控制計算機的21號連線埠(FTP所使用的默認連線埠),使每一個人都可以用一個FTP客戶端程式來不用密碼連線到受控制端計算機,並且可以進行最高許可權的上傳和下載,竊取受害者的機密檔案。新FTP木馬還加上了密碼功能,這樣,只有攻擊者本人才知道正確的密碼,從而進入對方計算機。

通訊軟體類

國內即時通訊軟體百花齊放。QQ、新浪UC、網易泡泡、盛大圈圈……網上聊天的用戶群十分龐大。常見的即時通訊類木馬一般有3種:

a、傳送訊息型

通過即時通訊軟體自動傳送含有惡意網址的訊息,目的在於讓收到訊息的用戶點擊網址中毒,用戶中毒後又會向更多好友傳送病毒訊息。此類病毒常用技術是搜尋聊天視窗,進而控制該視窗自動傳送文本內容。傳送訊息型木馬常常充當網遊木馬的廣告,如“武漢男生2005”木馬,可以通過MSN、QQ、UC等多種聊天軟體傳送帶毒網址,其主要功能是盜取傳奇遊戲的帳號和密碼。

b、盜號型

主要目標在於即時通訊軟體的登錄帳號和密碼。工作原理和網遊木馬類似。病毒作者盜得他人帳號後,可能偷窺聊天記錄等隱私內容,在各種通訊軟體內向好友傳送不良信息、廣告推銷等語句,或將帳號賣掉賺取利潤。

c、傳播自身型

2005年初,“MSN性感雞”等通過MSN傳播的蠕蟲泛濫了一陣之後,MSN推出新版本,禁止用戶傳送執行檔。2005年上半年,“QQ龜”和“QQ愛蟲”這兩個國產病毒通過QQ聊天軟體傳送自身進行傳播,感染用戶數量極大,在江民公司統計的2005年上半年十大病毒排行榜上分列第一和第四名。從技術角度分析,傳送檔案類的QQ蠕蟲是以前傳送訊息類QQ木馬的進化,採用的基本技術都是搜尋到聊天視窗後,對聊天視窗進行控制,來達到傳送檔案或訊息的目的。只不過傳送檔案的操作比傳送訊息複雜很多。

網頁點擊類

網頁點擊類木馬會惡意模擬用戶點擊廣告等動作,在短時間內可以產生數以萬計的點擊量。病毒作者的編寫目的一般是為了賺取高額的廣告推廣費用。此類病毒的技術簡單,一般只是向伺服器傳送HTTPGET請求。

防禦

木馬病毒

木馬病毒防火牆(分硬體和軟體)家裡面的就用軟體好了 如果是公司或其他地方就硬體和軟體一起用,基本能防禦大部分木馬,但是現在的軟體都不是萬能的,是不?還要學點專業知識,有了這些,你的電腦就安全多了。

現在高手也很多,只要你不隨便訪問來歷不明的網站,使用來歷不明的軟體(很多盜版或破解軟體都帶木馬,這個看你自己經驗去區分),如果你都做到了,木馬,病毒。就不容易進入你的電腦了。

刪除方式

1、禁用系統還原(Windows Me/XP)

如果您運行的是 Windows Me 或 Windows XP,建議您暫時關閉“系統還原”。此功能默認情況下是啟用的,一旦計算機中的檔案被破壞,Windows 可使用該功能將其還原。如果病毒、蠕蟲或特洛伊木馬感染了計算機,則系統還原功能會在該計算機上備份病毒、蠕蟲或特洛伊木馬。

Windows 禁止包括防病毒程式在內的外部程式修改系統還原。因此,防病毒程式或工具無法刪除 System Restore 資料夾中的威脅。這樣,系統還原就可能將受感染檔案還原到計算機上,即使您已經清除了所有其他位置的受感染檔案。

此外,病毒掃描可能還會檢測到 System Restore 資料夾中的威脅,即使您已將該威脅刪除。

注意:蠕蟲移除乾淨後,請按照上述文章所述恢復系統還原的設定。

2、將計算機重啟到安全模式或者 VGA 模式

關閉計算機,等待至少 30 秒鐘後重新啟動到安全模式或者 VGA 模式

Windows 95/98/Me/2000/XP 用戶:將計算機重啟到安全模式。所有 Windows 32-bit 作系統,除了Windows NT,可以被重啟到安全模式。更多信息請參閱文檔 如何以安全模式啟動計算機 。

Windows NT 4 用戶:將計算機重啟到 VGA 模式。

掃描和刪除受感染檔案啟動防病毒程式,並確保已將其配置為掃描所有檔案。運行完整的系統掃描。如果檢測到任何檔案被 Download.Trojan 感染,請單擊“刪除”。如有必要,清除 Internet Explorer 歷史和檔案。如果該程式是在 Temporary Internet Files 資料夾中的壓縮檔案內檢測到的,請執行以下步驟:

啟動 Internet Explorer。單擊“工具”>“Internet 選項”。單擊“常規”選項卡“Internet 臨時檔案”部分中,單擊“刪除檔案”,然後在出現提示後單擊“確定”。在“歷史”部分,單擊“清除歷史”,然後在出現提示後單擊“是”。

3、關於病毒的危害,Download.Trojan會 執行以下作:

進入其作者創建的特定網站或 FTP 站點並試圖下載新的特洛伊木馬、病毒、蠕蟲或其組件。

完成下載後,特洛伊木馬程式將執行它們。

藏身之地

木馬病毒

木馬病毒1、集成到程式中

其實木馬也是一個伺服器――客戶端程式,它為了不讓用戶能輕易地把它刪除,就常常集成到程式里,一旦用戶激活木馬程式,那么木馬檔案和某一應用程式捆綁在一起,然後上傳到服務端覆蓋原檔案,這樣即使木馬被刪除了,只要運行捆綁了木馬的應用程式,木馬又會被安裝上去了。綁定到某一應用程式中,如綁定到系統檔案,那么每一次Windows啟動均會啟動木馬。

2、隱藏在配置檔案中

木馬實在是太狡猾,知道菜鳥們平時使用的是圖形化界面的作業系統,對於那些已經不太重要的配置檔案大多數是不聞不問了,這正好給木馬提供了一個藏身之處。而且利用配置檔案的特殊作用,木馬很容易就能在大家的計算機中運行、發作,從而偷窺或者監視大家。不過,這種方式不是很隱蔽,容易被發現,所以在Autoexec.bat和Config.sys中載入木馬程式的並不多見,但也不能因此而掉以輕心。

3、潛伏在Win.ini中

木馬要想達到控制或者監視計算機的目的,必須要運行,然而沒有人會傻到自己在自己的計算機中運行這個該死的木馬。當然,木馬也早有心理準備,知道人類是高智商的動物,不會幫助它工作的,因此它必須找一個既安全又能在系統啟動時自動運行的地方,於是潛伏在Win.ini中是木馬感覺比較愜意的地方。大家不妨打開Win.ini來看看,在它的[windows]欄位中有啟動命令“load=”和“run=”,在一般情況下“=”後面是空白的,如果有後跟程式,比方說是這個樣子:run=c:windowsfile.Exeload=c:windowsfile.exe。這時你就要小心了,這個file.exe很可能是木馬。

4、偽裝在普通檔案中

這個方法出現的比較晚,不過很流行,對於不熟練的windows操作者,很容易上當。具體方法是把執行檔偽裝成圖片或文本——在程式中把圖示改成Windows的默認圖片圖示,再把檔案名稱改為*.jpg.exe,由於Win98默認設定是“不顯示已知的檔案後綴名”,檔案將會顯示為*.jpg,不注意的人一點這個圖示就中木馬了(如果你在程式中嵌一張圖片就更完美了)。

5、內置到註冊表中

上面的方法讓木馬著實舒服了一陣,既沒有人能找到它,又能自動運行,真是快哉!然而好景不長,人類很快就把它的馬腳揪了出來,並對它進行了嚴厲的懲罰!但是它還心有不甘,總結了失敗教訓後,認為上面的藏身之處很容易找,註冊表!的確註冊表由於比較複雜,木馬常常喜歡藏在這裡快活,趕快檢查一下,有什麼程式在其下,睜大眼睛仔細看了,別放過木馬:

HKEY_LOCAL_MACHINE\Software\Microsof\tWindows\CurrentVersion\下所有以“run”開頭的鍵值;HKEY_CURRENT_USER\Software\Microsof\tWindows\CurrentVersion\下所有以“run”開頭的鍵值;HKEY-USERS\.Default\Software\Microsoft\Windows\CurrentVersion\下所有以“run”開頭的鍵值。

6、在驅動程式中藏身

木馬真是無處不在呀!什麼地方有空子,它就往哪裡鑽!這不,Windows安裝目錄下的System.ini也是木馬喜歡隱蔽的地方。還是小心點,打開這個檔案看看,它與正常檔案有什麼不同,在該檔案的[boot]欄位中,是不是有這樣的內容,那就是shell=Explorer.exefile.exe,如果確實有這樣的內容,那你就不幸了,因為這裡的file.exe就是木馬服務端程式!另外,在System.ini中的[386Enh]欄位,要注意檢查在此段內的“driver=路徑程式名”,這裡也有可能被木馬所利用。再有,在System.ini中的[mic]、[drivers]、[drivers32]這三個欄位,這些段也是起到載入驅動程式的作用,但也是增添木馬程式的好場所,你該知道也要注意這裡。

7、隱形於啟動組中

有時木馬並不在乎自己的行蹤,它更注意的是能否自動載入到系統中,因為一旦木馬載入到系統中,任你用什麼方法你都無法將它趕跑(哎,這木馬臉皮也真是太厚),因此按照這個邏輯,啟動組也是木馬可以藏身的好地方,因為這裡的確是自動載入運行的好場所。假設啟動組對應的資料夾為:

C:\windows\startmenu\programs\startup

在註冊表中的位置:

HKEY_CURRENT_USER\Softwar\eMicrosoft\Windows\CurrentVersio\nExplorer\ShellFolders\Startup=“C:windows\startmenu\programs\startup”

要注意經常檢查啟動組。

8、在Winstart.bat中

按照上面的邏輯理論,凡是利於木馬能自動載入的地方,木馬都喜歡待。這不,Winstart.bat也是一個能自動被Windows載入運行的檔案,它多數情況下為應用程式及Windows自動生成,在執行了Win.com並載入了多數驅動程式之後開始執行(這一點可通過啟動時按F8鍵再選擇逐步跟蹤啟動過程的啟動方式可得知)。由於Autoexec.bat的功能可以由Winstart.bat代替完成,因此木馬完全可以像在Autoexec.bat中那樣被載入運行,危險由此而來。

9、捆綁在啟動檔案中

即應用程式的啟動配置檔案,控制端利用這些檔案能啟動程式的特點,將製作好的帶有木馬啟動命令的同名檔案上傳到服務端覆蓋這同名檔案,這樣就可以達到啟動木馬的目的了。

10、設定在超級連線中

木馬的主人在網頁上放置惡意代碼,引誘用戶點擊,用戶點擊的結果不言而喻:開門揖盜!奉勸不要隨便點擊網頁上的連結,除非你了解它,信任它。

偽裝方式

鑒於木馬病毒的危害性,很多人對木馬知識還是有一定了解的,這對木馬的傳播起了一定的抑制作用,這是木馬設計者所不願見到的,因此他們開發了多種功能來偽裝木馬,以達到降低用戶警覺,欺騙用戶的目的。修改圖示

當你在E-MAIL的附屬檔案中看到這個圖示時,是否會認為這是個文本檔案呢?但是我不得不告訴你,這也有可能是個木馬程式,已經有木馬可以將木馬服務端程式的圖示改成HTML,TXT,ZIP等各種檔案的圖示,這有相當大的迷惑性,但是提供這種功能的木馬還不多見,並且這種偽裝也不是無懈可擊的,所以不必整天提心弔膽,疑神疑鬼的。

捆綁檔案

這種偽裝手段是將木馬捆綁到一個安裝程式上,當安裝程式運行時,木馬在用戶毫無察覺的情況下,偷偷的進入了系統。至於被捆綁的檔案一般是執行檔(即EXE,COM一類的檔案)。

出錯顯示

有一定木馬知識的人都知道,如果打開一個檔案,沒有任何反應,這很可能就是個木馬程式,木馬的設計者也意識到了這個缺陷,所以已經有木馬提供了一個叫做出錯顯示的功能。當服務端用戶打開木馬程式時,會彈出一個錯誤提示框(這當然是假的),錯誤內容可自由定義,大多會定製成一些諸如“檔案已破壞,無法打開的!”之類的信息,當服務端用戶信以為真時,木馬卻悄悄侵入了系統。

定製連線埠

很多老式的木馬連線埠都是固定的,這給判斷是否感染了木馬帶來了方便,只要查一下特定的連線埠就知道感染了什麼木馬,所以很多新式的木馬都加入了定製連線埠的功能,控制端用戶可以在1024---65535之間任選一個連線埠作為木馬連線埠(一般不選1024以下的連線埠),這樣就給判斷所感染木馬類型帶來了麻煩。

自我銷毀

這項功能是為了彌補木馬的一個缺陷。我們知道當服務端用戶打開含有木馬的檔案後,木馬會將自己拷貝到WINDOWS的系統資料夾中(C:WINDOWS或C:WINDOWSSYSTEM目錄下),一般來說原木馬檔案和系統資料夾中的木馬檔案的大小是一樣的(捆綁檔案的木馬除外),那么中了木馬的朋友只要在收到的信件和下載的軟體中找到原木馬檔案,然後根據原木馬的大小去系統資料夾找相同大小的檔案,判斷一下哪個是木馬就行了。而木馬的自我銷毀功能是指安裝完木馬後,原木馬檔案將自動銷毀,這樣服務端用戶就很難找到木馬的來源,在沒有查殺木馬的工具幫助下,就很難刪除木馬了。

木馬更名

安裝到系統資料夾中的木馬的檔案名稱一般是固定的,那么只要根據一些查殺木馬的文章,按圖索驥在系統資料夾查找特定的檔案,就可以斷定中了什麼木馬。所以有很多木馬都允許控制端用戶自由定製安裝後的木馬檔案名稱,這樣很難判斷所感染的木馬類型了。

相關案例

木馬病毒

木馬病毒No1:“支付大盜”

2012年12月6日,一款名為“支付大盜”的新型網購木馬被發現。木馬網站利用百度排名機制偽裝為“阿里旺旺官網”,誘騙網友下載運行木馬,再暗中劫持受害者網上支付資金,把付款對象篡改為黑客賬戶。No2:“新鬼影”

“新鬼影”借《江南Style》瘋傳。

火遍全球的《江南Style》很不幸被一種名為“新鬼影”的木馬盯上了。此木馬主要寄生在硬碟MBR(主引導扇區)中,如果用戶電腦沒有開啟安全軟體防護,中招後無論重灌系統還是格式化硬碟,都無法將其徹底清除乾淨。

No3:“圖片大盜”

“圖片大盜”最愛私密照。

絕大多數網民都有一個困惑,為什麼自己電腦中的私密照會莫名其妙的出現在網上。“圖片大盜”木馬運行後會全盤掃描蒐集JPG、PNG格式圖片,並篩選大小在100KB到2MB之間的檔案,暗中將其傳送到黑客伺服器上,對受害者隱私造成嚴重危害。

No4:“浮雲”

“浮雲”木馬震驚全國。

盜取網民錢財高達千萬元的“浮雲”成為了2012年度震驚全國的木馬。首先誘騙網民支付一筆小額假訂單,卻在後台執行另外一個高額定單,用戶確認後,高額轉賬資金就會進入黑客的賬戶。該木馬可以對20多家銀行的網上交易系統實施盜竊。

No5:“黏蟲”

“黏蟲”木馬專盜QQ。“QQ黏蟲”在2011年度就被業界評為十大高危木馬之一,2012年該木馬變種捲土重來,偽裝成QQ登錄框竊取用戶QQ帳號及密碼。值得警惕的是不法分子盜竊QQ後,除了竊取帳號關聯的虛擬財產外,還有可能假冒身份向被害者的親友借錢。

No6:“怪魚”

“怪魚”木馬襲擊微博。

2012年十一長假剛剛結束,一種名為“怪魚”的新型木馬開始肆虐網路。該木馬充分利用了新興的社交網路,在中招電腦上自動登錄受害者微博帳號,發布虛假中獎等釣魚網站連結,絕對是2012年最具欺騙性的釣魚攻擊方式之一。

No7:“印表機木馬”

“印表機木馬”瘋狂消耗紙張。

2012年6月,號稱史上最不環保的“印表機木馬”(Trojan.Milicenso)現身,美國、印度、北歐等地區大批企業電腦中招,導致數千台印表機瘋狂列印毫無意義的內容,直到耗完紙張或強行關閉印表機才會停止。

No8:“網銀刺客”

“網銀刺客”木馬暗算多家網銀。

2012年“3.15”期間大名鼎鼎的“網銀刺客”木馬開始大規模爆發,該木馬惡意利用某截圖軟體,把正當合法軟體作為自身保護傘,從而避開了不少防毒軟體的監控。運行後會暗中劫持網銀支付資金,影響十餘家主流網上銀行。

No9:“遙控彈窗機”

“遙控彈窗機”木馬愛上偷菜。

“遙控彈窗機”是一款偽裝成“QQ農牧餐大師”等遊戲外掛的惡意木馬,運行後會劫持正常的QQ彈窗,不斷彈出大量低俗頁面及網購釣魚彈窗,並暗中與黑客伺服器連線,隨時獲取更新指令,使受害者面臨網路帳號被盜、個人隱私泄露的危險。

No10:“Q幣木馬”

“Q幣木馬”元旦來襲。

新年曆來是木馬病毒活躍的高峰期,2012元旦爆發的“Q幣木馬”令不少網民深受其害。該木馬偽造“元旦五折充值Q幣”的虛假QQ彈窗,誘騙中招用戶在Q幣充值頁面上進行支付,充值對象則被木馬篡改為黑客的QQ號碼,相當於掏錢替黑客買Q幣。

No11:“修改中獎號碼”

2009年6月,深圳一起涉及3305萬元的福利彩票詐欺案成了社會關注的焦點,深圳市某技術公司軟體開發工程師程某,利用在深圳福彩中心實施技術合作項目的機會,通過木馬程式,攻擊了存儲福彩信息的資料庫,並進一步進行了篡改彩票中獎數據的惡意行為,以期達到其牟取非法利益的目的。