帶毒郵件特徵

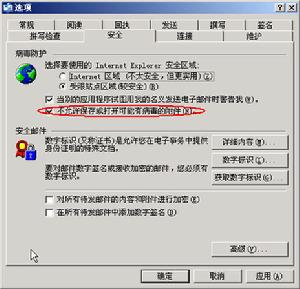

惡郵差病毒界面

惡郵差病毒界面病毒會根據收件箱裡面的郵件回復帶毒郵件給原始發件人,這時的帶毒郵件的主題和內容就跟原始郵件有關。此外,病毒還有可能選擇以下主題、內容:

可能的主題:Documents、Roms、Pr0n!、Evaluationcopy、Help、Beta、Donotrelease、LastUpdate、Thepatch、Cracks!

可能的郵件正文:Sendmeyourcomments...;TestthisROM!ITROCKS!.;Adultcontent!!!Usewithparentaladvisory.;Testit30daysforfree.;I‘mgoingcrazy...pleasetrytofindthebug!.;Sendreplyifyouwanttobeofficialbetatester.;Thisisthepack;);Thisisthelastcumulativeupdate.;Ithinkallwillworkfine.;Checkourlistandmailyourrequests!

清除病毒

惡郵差病毒

惡郵差病毒1.使用資源管理器查看進程,注意winrpcsrv.exe、winrpc.exe、wingate.exe、syshelp.exe、rpcsrv.exe、iexplore.exe、winvnc.exe….均為病毒(或由病毒生成的後門軟體),甚至其它的一切不常見的進程都有可能是,如果不能確定,找一台伺服器上的進程來觀察(伺服器應該不會被感染)。

2.將病毒程式(後門)的進程結束掉,對於不能結束的,可以使用附屬檔案中的pskill.exe結束掉(命令格式“pskill進程名”)。

3.打開“服務”,在服務列表中將沒有“描述”服務進行篩選,查找是否有"BrowserTelnet""EventThread""WindowsManagementExtension"……的服務,依次刪掉註冊表中的

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\BRWWTELK]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\prom0n.exe]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\WindowsManagementExtension]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\WindowRemoteService]

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run(RunServices]

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run(RunServices]……的相關的健值(還有WinVNC的進程,沒有記住是什麼健值)

4.刪掉[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\dll_reg]

[HKEY_CLASSES_ROOT\Applications\winrpc.exe]的健值,

5.並修改[HKEY_CLASSES_ROOT\txtfile\shell\open\command]的右側的默認健值為”%SystemRoot%\system32\NOTEPAD.EXE%1”,此時,.txt的檔案無法正常打開,可以點擊文本檔案的右鍵選擇其它方式,選擇使用Notepad即可。

6.刪掉系統system32目錄下的以下程式(大部分可執行程式的大小都為78,848位元組):winrpcsrv.exe、winrpc.exe、wingate.exe、syshelp.exe、rpcsrv.exe、iexplore.exe、prom0n.exe(注意中間的是數字0)、irftpd.exe、irftpd.dll、iexplore.exe、reg.dll、task.dll、ily.dll、Thdstat.exe、1.dll、winvnc.exe

7.清空“C:\DocumentsandSettings\DefaultUser(或DefaultUesr..WINNT)\LocalSettings\TemporaryInternetFiles\Content.IE5”目錄下除了“desktop.ini”的所有檔案,該路徑下,發現有一些後門軟體。

8.關閉所有目錄的完全共享!――這是關閉了該程式還可以通過網路感染的途徑。

9.重新啟動計算機,觀察是否還有類似進程出現,尤其是irftpd.exe,這個程式是由上述第3步的“服務”程式自動生成的。

變種技術分析

病毒名稱:Worm.Supnot.78858.c

病毒中文名稱:惡郵差

病毒類型:蠕蟲

病毒長度:78848

危害級別:中

傳播速度:高

技術特徵:該病毒是蠕蟲Supnot的最新變種,病毒用ASPack壓縮,並且改進了以前版本通過郵件傳播方面的性能。

病毒運行後會搜尋本地檔案目錄,通過收件箱中的郵件地址向外傳送帶毒郵件傳播自身。

病毒激活後會複製自身到系統目錄,檔案名稱可能為winrpc.exe、WinGate.exe、WinRpcsrv.exe、rpcsrv.exe或syshelp.exe。病毒可能還會在系統目錄生成1.dll、ily.dll、Task.dll、reg.dll等檔案。病毒還會修改註冊表中系統啟動項和txt檔案打開的關聯等。

病毒感染Windows95、98、ME的系統後修改win.ini檔案,在其winsows節中添加run=rpcsrv.exe。病毒會試圖生成木馬檔案(如1.dll、ily.dll、Task.dll、reg.dll)到系統目錄下,會修改註冊表,搜尋網路已分享資料夾,監聽10168連線埠,允許黑客在被感染的機器上執行不同的動作。

病毒感染是WindowsNT、2000、XP的系統後會複製到ssrv.exe到系統目錄,並修改註冊表,啟動木馬為服務,遍曆本地網路,試圖登入其他計算機。

帶毒郵件的特徵:

可能的附屬檔案名:

fun.exe

humor.exe

docs.exe

s3msong.exe

midsong.exe

billgt.exe

Card.EXE

SETUP.EXE

searchURL.exe

tamagotxi.exe

hamster.exe

news_doc.exe

PsPGame.exe

joke.exe

images.exe

pics.exe

Roms.exe

Sex.exe

Setup.exe

Source.exe

_SetupB.exe

Pack.exe

LUPdate.exe

Patch.exe

CrkList.exe

病毒會根據收件箱裡面的郵件回復帶毒郵件給原始發件人,這時的帶毒郵件的主題和內容就跟原始郵件有關。此外,病毒還有可能選擇以下主題、內容:

可能的主題:

Documents

Roms

Pr0n!

Evaluationcopy

Help

Beta

Donotrelease

LastUpdate

Thepatch

Cracks!

可能的郵件正文:

Sendmeyourcomments...

TestthisROM!ITROCKS!.

Adultcontent!!!Usewithparentaladvisory.

Testit30daysforfree.

I‘mgoingcrazy...pleasetrytofindthebug!.

Sendreplyifyouwanttobeofficialbetatester.

Thisisthepack;)

Thisisthelastcumulativeupdate.

Ithinkallwillworkfine.

Checkourlistandmailyourrequests!

破壞案例

搜狐IT:四級新蠕蟲病毒“惡郵差”害人不淺

2008年2月24日夜,金山反病毒監測中心率先截獲了傳播迅速、極具破壞力的“惡郵差”4級蠕蟲病毒。據金山反病毒技術工程師透露,“惡郵差”蠕蟲病毒採用了ASPack壓縮,是蠕蟲Supnot的最新變種,英文全稱為Worm.Supnot.78858.c。“惡郵差”蠕蟲病毒主要通過電子郵件傳播。“惡郵差”蠕蟲病毒最大的危害在於,該病毒會搜尋收件箱裡的郵件自動回復。這時回復的帶毒郵件主題和內容就跟原始郵件有關,附屬檔案會重命名及改動檔案內容,使得“惡郵差”蠕蟲病毒的傳播過程極具迷惑性。收件人往往誤以為是朋友回復的有效郵件而打開附屬檔案,病毒郵件數量呈幾何級增長,最終致郵件伺服器於死地。該病毒通過電子郵件傳播的性能,同一般通過郵件傳播的蠕蟲病毒相比有了極大的改進和提高。

金山毒霸信息安全事業部總經理王峰介紹:“‘惡郵差’蠕蟲病毒運行後,會搜尋被感染系統的本地檔案目錄,在系統目錄下生成檔案名稱可能是winrpc.exe、WinGate.exe、WinRpcsrv.exe、rpcsrv.exe或syshelp.exe的檔案。同時,通過收件箱中的郵件地址向外傳送帶毒郵件傳播自身。由此引發的連鎖反應將使病毒的傳播成幾何級增長,並直接導致郵件伺服器的癱瘓。另外,病毒可能還會在系統目錄生成1.dll、ily.dll、Task.dll、reg.dll等木馬檔案,還會修改註冊表中系統啟動項和txt檔案打開的關聯等”。

據了解,“惡郵差”病毒感染的傳播過程非常巧妙。如果感染Windows95、98、ME系統後,會修改win.ini檔案,在其windows節中添加run=rpcsrv.exe。試圖生成木馬檔案(如1.dll、ily.dll、Task.dll、reg.dll)到系統目錄下,同時修改註冊表,搜尋網路已分享資料夾,監聽10168連線埠,允許黑客在被感染的機器上執行不同的動作,這時中招主機就成了網際網路上一台可以任人宰割的“肉雞”。如果病毒感染是WindowsNT、2000、XP系統,病毒會複製到ssrv.exe到系統目錄,並修改註冊表,啟動木馬服務,遍曆本地網路,試圖登入並感染其他計算機。

四級蠕蟲病毒“惡郵差”究竟“惡”在哪裡?

4級惡性蠕蟲病毒“惡郵差”英文名稱Worm.Supnot.78858.c,是蠕蟲Supnot的最新變種,且改進了以前版本通過郵件傳播方面的性能,手段極其“惡毒”。

“惡郵差”病毒典型破壞行為是能夠根據收件箱中的郵件內容自動回覆郵件,每封郵件的附屬檔案中均攜帶病毒副本。由於接收者看到的是對已傳送郵件的回信,很可能會打開過該郵件導致中招。由此郵件伺服器可能會在極短時間內不堪重負而崩潰。病毒運行後會搜尋本地目錄,通過收件箱中的郵件地址向外傳送帶毒郵件傳播自身。病毒會根據收件箱裡面的郵件回復帶毒郵件給原始發件人,這時的帶毒郵件的主題和內容就跟原始郵件有關。

“惡郵差”病毒激活後會複製自身到系統目錄,檔案名稱可能為winrpc.exe、WinGate.exe、WinRpcsrv.exe、rpcsrv.exe或syshelp.exe。“惡郵差”病毒可能還會在系統目錄下生成1.dll、ily.dll、Task.dll、reg.dll等木馬檔案。病毒會在註冊表HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run及Runservices下添加系統啟動項,還會在註冊表的HKEY_CLASSES_ROOT\txtfile\shell\open\command修改txt檔案的檔案關聯,正常情況下該鍵值默認值為Notepad%1,感染“惡郵差”後Notepad會被病毒程式替換,造成文本檔案不能打開。

如果感染Windows95、98、ME系統,“惡郵差”病毒會修改win.ini檔案,在其中windows節中添加run=rpcsrv.exe,以確保病毒程式在每次開機時自動載入。“惡郵差”病毒還會試圖生成木馬檔案(如1.dll、ily.dll、Task.dll、reg.dll)到系統目錄(Win9x一般為Windows\system)下,會修改註冊表,搜尋網路已分享資料夾並嘗試通過可寫的已分享資料夾感染,監聽10168連線埠,允許黑客在被感染的機器上執行不同的動作,這時中招主機就成了網際網路中可以任人宰割的“肉雞”。

如果感染WindowsNT、2000、XP系統,“惡郵差”病毒會生成ssrv.exe到系統目錄(Win2k/xp為Winnt\system32)下,同時遍曆本地網路,試圖登入其他計算機。“惡郵差”病毒會修改註冊表。在HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services項,增加以下服務BRWWTELK、prom0n.exe、WindowsManagementExtension、WindowRemoteService、dll_reg。

帶毒郵件附屬檔案為可執行程式,檔案名稱不固定,可能為以下名稱:

fun.exe、humor.exe、docs.exe、s3msong.exe、midsong.exe、billgt.exe、Card.EXE、SETUP.EXE、searchURL.exe、tamagotxi.exe、hamster.exe、news_doc.exe、PsPGame.exe、joke.exe、images.exe、pics.exe、Roms.exe、Sex.exe、Setup.exe、Source.exe、_SetupB.exe、Pack.exe、LUPdate.exe、Patch.exe、CrkList.exe。

此外,“惡郵差”病毒還有可能選擇以下主題、內容:

可能的主題:Documents、Roms、Pr0n!、Evaluationcopy、Help、Beta、Donotrelease、LastUpdate、Thepatch、Cracks!等。

郵件正文可能是:Sendmeyourcomments...、TestthisROM!ITROCKS!.、Adultcontent!!!Usewithparentaladvisory.、Testit30daysforfree.、I‘mgoingcrazy...pleasetrytofindthebug!.、Sendreplyifyouwanttobeofficialbetatester.、Thisisthepack;)、Thisisthelastcumulativeupdate.、Ithinkallwillworkfine.、Checkourlistandmailyourrequests!。

相關詞條

計算機術語4

| 21世紀是網路和信息化的世紀,電腦的發展改變著人們的生活。通過了解計算機術語,能更清楚的認識計算機,更好的運用計算機。 |