介紹

biosbootkit病毒

2015年3月,卡巴斯基實驗室的專家們發現,黑客組織方程式發起的一場複雜的APT(高級持續性威脅),使用了BIOSbootkits來入侵目標機器。考慮到這種惡意植入的複雜性,很多安全專家推測這次攻擊與NSA有直接關係。

NSA和方程式(攻擊同時使用了EquationDrug和GrayFish平台)都利用了模組NLS_933W.DLL,而該模組被主要的供應商廣泛使用。NLS_933W.DLL中包含了一個能夠隱藏惡意軟體的驅動程式,而由攻擊者開發的驅動程式允許在核心級別與硬碟進行互動,卡巴斯基的專家們解釋說。

這些惡意軟體能夠入侵受害機器的bios,以此確保隱藏的持久性以及實現複雜的逃避技術。即使重裝作業系統,biosbootkits仍然能夠存留。

bios釋義

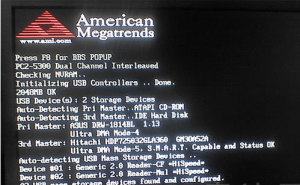

bios是英文"basicinputoutputsystem"的縮略詞,直譯過來後中文名稱就是"基本輸入輸出系統"。其實,它是一組固化到計算機內主機板上一個rom晶片上的程式,它保存著計算機最重要的基本輸入輸出的程式、系統設定信息、開機後自檢程式和系統自啟動程式。其主要功能是為計算機提供最底層的、最直接的硬體設定和控制。

工作原理

BIOSbootkits病毒的利用方式可以禁用bios的防禦機制,這可以防止固件重新flash,然後就可以注入並執行惡意代碼。

這個bios bootkit最強大的地方是,它被注入到了系統管理模式。系統管理模式是一個計算機操作模式,在該模式中所有正常的執行,包括作業系統,都會被中斷,而特定獨立的軟體,包括固件,則會以高許可權運行。

危害性

研究人員利用系統管理模式以高許可權運行它們的biosbootkit,並管理目標結構的各種組件,包括記憶體。研究人員強調,像tails這種安全發行版也能夠被成功植入。至於biosbootkit的危害性,它可以竊取敏感數據,以及流行作業系統使用的pgp密鑰等。

該bootkit能夠在很多廠商的bios版本上工作,根據專家所說,biosbootkit在uefi(統一可擴展固件接口)下同樣有效,而uefi被認為是bios改進的下一代版本。