內容簡介

《完全掌握黑客攻防實戰超級手冊》從了解黑客攻擊手段,達到完全掌握防範黑客攻擊為目的。全書以“攻”、“防”兩個不同的角度,介紹黑客攻擊手段的同時,講述相應的防範技術;通過模擬案例,圖文並茂地再現了黑客入侵網路與防禦的全過程。書中主要內容包括:黑客入侵準備、基於系統漏洞的入侵與防範、區域網路攻防實例、QQ攻防實例、郵件欺騙與轟炸、密碼攻防實例、網遊與網咖攻防實例、手機病毒防範與清除、網銀炒股安全實戰、網站、資料庫與伺服器攻防、揭秘留後門與清腳印伎倆、揭秘自行製造病毒、解密黑客入侵與檢測、備份升級與數據恢復、網路安全與防範。

《完全掌握黑客攻防實戰超級手冊》突出任務驅動與案例教學,並配合長達7小時的多媒體視頻教學,適合具有一定安全基礎知識和工具使用基礎的讀者、網路管理人員、黑客技術愛好者閱讀和參考。

圖書目錄

前言

第1章 黑客入侵準備1

1.1 探測作業系統 2

1.1.1 使用X-Scan探測2

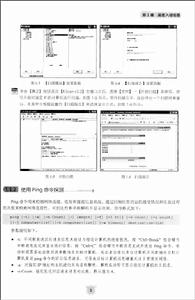

1.1.2 使用Ping命令探測3

1.1.3 通過網站探測 5

1.2 探測網站信息 6

1.2.1 探測域名和IP6

1.2.2 探測網站註冊信息9

1.3 探測搜尋引擎 11

1.4 篩選信息12

1.4.1 人工篩選12

1.4.2 軟體篩選13

1.5 監聽網路15

1.5.1 監聽實戰15

1.5.2 網路監聽防範方法20

1.6 掃描與嗅探實例分析20

1.6.1 Sss掃描器20

1.6.2 流光掃描工具26

1.6.3 Nmap嗅探器28

1.6.4 Iris嗅探器29

1.7 黑客常見問題解答32

第2章 基於系統漏洞的入侵與防範33

2.1 Windows系統的安全隱患34

2.1.1 Windows系統中的漏洞產生原因34

2.1.2 Windows系統中的常見漏洞34

2.2 系統漏洞攻擊39

2.2.1 解析139連線埠漏洞的攻擊與防範39

2.2.2 解析SAM資料庫安全漏洞的攻擊與防範41

2.2.3 解析Windows XP熱鍵漏洞的攻擊與防範43

2.3Unicode漏洞攻擊44

2.3.1 利用掃描軟體查找Unicode漏洞44

2.3.2 利用Unicode漏洞攻擊目標計算機45

2.3.3 利用Unicode漏洞控制目標主機49

2.3.4 防範Unicode漏洞的措施49

2.4 遠程緩衝區溢出漏洞攻擊50

2.4.1 緩衝區溢出原理50

2.4.2 緩衝區溢出漏洞的攻擊方式51

2.4.3 緩衝區溢出漏洞的防範方式52

2.5 黑客常見問題解答53

第3章 區域網路攻防實例54

3.1 Windows XP安全共享55

3.1.1 禁用簡單檔案共享55

3.1.2 創建用戶賬戶和組用戶56

3.1.3 設定已分享檔案59

3.1.4 設定共享許可權61

3.1.5 修改組策略61

3.1.6 封殺系統默認共享63

3.2 Windows Vista安全共享67

3.3 共享漏洞攻擊實例69

3.3.1 使用工具69

3.3.2 配合IPC$70

3.3.3 竊取共享密碼72

3.4 共享漏洞防範措施73

3.4.1 配置安全策略74

3.4.2 設定與管理許可權75

3.5 黑客常見問題解答79

第4章 QQ攻防實例80

4.1 常見的攻擊與防範方式81

4.1.1 QQ信息炸彈的攻擊與防範81

4.1.2 QQ遠控精靈的攻擊與防範83

4.1.3 QQ聊天記錄的泄密與防範84

4.2 QQ聊天記錄的查看與保護

4.2.1 QQ聊天記錄器85

4.2.2 QQ聊天記錄終結者86

4.2.3 QQ聊天記錄查看器87

4.2.4 QQ聊天記錄保護方法89

4.3 警惕“QQ密保大盜”91

4.3.1 木馬客戶端製作分析92

4.3.2 盜取QQ密碼解析92

4.3.3 突破密碼保護93

4.3.4 通過QQ申訴信息奪回QQ號93

4.4 警惕“QQ大殺器”96

4.4.1 QQ號盜取剖析96

4.4.2 自動生成QQ尾巴97

4.4.3 自動彈出網頁98

4.5 QQ安全的防範措施99

4.5.1 防範QQ被盜的8個“注意”事項99

4.5.2 QQ密碼防盜專家104

4.5.3 QQ 安全衛士106

4.5.4 QQ醫生107

4.6 全面打造安全QQ110

4.6.1 利用磁碟讀寫許可權封殺qq廣告110

4.6.2 為QQ硬碟設定密碼111

4.6.3 為QQ通訊錄設定密碼112

4.6.4 保護Q幣112

4.7 黑客常見問題解答113

第5章 郵件欺騙與轟炸115

5.1 破解信箱密碼116

5.1.1 信箱暴力破解的原理116

5.1.2 信箱暴力破解的方式116

5.2 獲取信箱密碼的欺騙手段120

5.2.1 了解電子郵件欺騙的手段120

5.2.2 郵件地址欺騙獲121

5.2.3 Outlook Express欺騙122

5.2.4 TXT檔案欺騙126

5.2.5 繞過SMTP伺服器欺騙127

5.3 攻擊信箱的方式128

5.3.1 電子信箱炸彈的原理128

5.3.2 電子信箱炸彈的攻擊方法129

5.3.3 電子信箱炸彈的防範及垃圾郵件過濾131

5.4 郵件安全的防範措施135

5.4.1 禁止HTML格式郵件的顯示136

5.4.2 修改檔案的關聯性136

5.4.3 加密自己的信箱賬戶137

5.5 黑客常見問題解答138

第6章 密碼攻防實例140

6.1 系統密碼攻防141

6.1.1syskey的雙重加密與解密141

6.1.2 BIOS密碼的設定與解除142

6.1.3 系統的登錄密碼設定146

6.1.4 找回Windows XP的管理員密碼149

6.1.5 利用ERD恢復系統密碼152

6.1.6 系統其他的密碼設定154

6.2 檔案和資料夾密碼攻防160

6.2.1 NTFS檔案系統加密數據160

6.2.2資料夾加密大師161

6.2.3 圖片加密好幫手165

6.2.4 檔案分割巧加密166

6.2.5 “機器蟲”加密軟體167

6.2.6 WinGuard加密應用程式168

6.3 辦公文檔密碼攻防169

6.3.1 Word Key密碼恢復工具170

6.3.2 AOPR破解工具171

6.4 壓縮檔案密碼攻防172

6.4.1 RAR Password Cracker恢復密碼172

6.4.2 暴力破解壓縮檔案密碼174

6.5 黑客常見問題解答175

第7章 網遊與網咖攻防實例176

7.1 網路遊戲“盜號”大揭秘177

7.1.1 防範利用木馬盜號177

7.1.2 防範利用遠程控制方式盜號180

7.1.3 防範利用系統漏洞盜號183

7.2 網站充值騙術大揭秘.184

7.2.1 欺騙原理184

7.2.2 防範方法184

7.3 CS作弊器大揭秘186

7.3.1 作弊器的分類186

7.3.2 作弊器的防範187

7.4 伺服器遭受DoS攻擊大揭秘.187

7.4.1 DoS攻擊的工具187

7.4.2 攻擊CS伺服器的解析191

7.4.3 DoS攻擊的防範方法191

7.5 利用記憶體補丁破解傳奇外掛192

7.5.1 外掛介紹192

7.5.2 外掛驗證193

7.6 網遊外掛大揭秘196

7.6.1 動作式外掛197

7.6.2木馬式外掛198

7.6.3 加速式外掛200

7.6.4 封包式外掛201

7.7 區域網路監聽大揭秘205

7.7.1 監聽的原理205

7.7.2 監聽的防範方法206

7.8 本地賬號破解大揭秘208

7.8.1 “自動記住密碼”的危害208

7.8.2 破解賬號的防範方法212

7.9 網遊盜號木馬大揭秘212

7.9.1 容易被捆綁木馬的程式213

7.9.2 木馬程式的感染途徑214

7.9.3 容易被盜的網遊賬號215

7.10 黑客常見問題解答219

第8章 手機病毒防範與清除220

8.1 手機病毒的來源221

8.2 手機病毒的傳染途徑222

8.2.1 網路下載222

8.2.2 紅外或藍牙傳輸222

8.2.3 簡訊與亂碼傳播223

8.3 手機病毒的特點223

8.3.1 手機中病毒的症狀223

8.3.2 手機中病毒的種類224

8.3.3 手機病毒的攻擊對象225

8.4 手機病毒的防範建議226

8.5 手機病毒的常見清除方法227

8.6 黑客常見問題解答231

第9章 網銀炒股安全實戰232

9.1 網上交易中的安全防範233

9.1.1 網銀常見攻擊手段233

9.1.2 網銀攻擊防範技巧237

9.1.3 網銀安全防範工具241

9.1.4 網路釣魚防範工具247

9.2 網路炒股中的安全防範252

9.2.1 網上炒股安全概述252

9.2.2 利用防毒軟體預防253

9.2.3 利用“股票安全防盜系統”預防257

9.3 黑客常見問題解答260

第10章 網站、資料庫與伺服器攻防261

10.1 網站攻擊262

10.1.1 常見的攻擊手段262

10.1.2 管理員入口入侵263

10.1.3 網頁木馬入侵.266

10.1.4 網站漏洞分析.268

10.1.5 網站的防範方法275

10.2 資料庫攻防276

10.2.1 防範利用下載資料庫進行攻擊276

10.2.2 防範利用SQL Server進行攻擊278

10.2.3 防範利用專用工具進行攻擊282

10.2.4 防範利用原始碼分析進行攻擊284

10.2.5 防範資料庫攻擊的秘技286

10.3 伺服器攻防289

10.3.1 漏洞入侵與防禦289

10.3.2 伺服器軟體入侵與防禦293

10.3.3 賬戶入侵與防禦300

10.4 黑客常見問題解答305

第11章 揭秘留後門與清腳印306

11.1 賬號後門307

11.1.1手工克隆賬號307

11.1.2 在命令行下製作後門賬號311

11.2 漏洞後門313

11.2.1 製造Unicode漏洞313

11.2.2 製造.idq漏洞314

11.2.3 製造系統服務漏洞後門314

11.3 木馬後門318

11.3.1 wollf318

11.3.2 SQL後門322

11.4 清除日誌323

11.4.1 利用手工清除日誌323

11.4.2 利用工具清除日誌325

11.5 黑客常見問題解答326

第12章 揭秘自行製造病毒327

12.1 藉助代碼製造病毒328

12.1.1VBS腳本病毒生成機328

12.1.2 VBS蠕蟲製造機332

12.1.3 VBS腳本病毒335

12.2 不藉助宏製造Word病毒340

12.2.1MS06-027漏洞340

12.2.2 MS05-016漏洞341

12.2.3 普通Word文檔病毒342

12.2.4 功能更強大的Word病毒345

12.3 藉助隨身碟入侵整個辦公網347

12.3.1 自己製造隨身碟病毒347

12.3.2 多重加殼免殺隨身碟病毒348

12.3.3 北斗壓縮二次加殼349

12.3.4 使用閃盤窺探者351

12.3.5 隨身碟病毒的防範方法352

12.4 黑客常見問題解答356

第13章 解密黑客入侵與檢測358

13.1 思易ASP木馬追捕359

13.2 薩客嘶入侵檢測系統360

13.2.1 薩客嘶入侵檢測系統的設定360

13.2.2 薩客嘶入侵檢測系統的使用364

13.3 利用IISLockdownTool檢測網站安全366

13.4 單機版極品安全衛士Cather370

13.5 入侵檢測系統BlackICE375

13.6 路由安全檢測SolarWinds379

13.7 使用網路安全特警防止黑客入侵380

13.8 黑客常見問題解答391

第14章 備份升級與數據恢復392

14.1 數據備份與升級概述393

14.1.1 什麼是數據備份393

14.1.2 什麼是系統升級395

14.1.3 數據備份實例演示396

14.2 恢復硬碟數據401

14.2.1 造成數據丟失的原因401

14.2.2 使用和維護硬碟的注意事項401

14.2.3 數據恢復工具Easy Recovery和Final Data402

14.3 備份與恢復Windows XP作業系統407

14.3.1 使用Drive Image備份/還原作業系統408

14.3.2 利用系統自帶的還原功能411

14.3.3 利用Ghost實現系統備份還原414

14.4 備份與恢復Windows Vista作業系統416

14.4.1 Windows Vista自帶的備份/還原功能416

14.4.2 利用安裝檔案備份恢復Windows Vista系統419

14.5 備份與還原其他資料421

14.5.1 備份還原驅動程式421

14.5.2 備份還原註冊表423

14.5.3 備份還原病毒庫424

14.5.4 備份還原收藏夾425

14.5.5 備份還原電子郵件427

14.6 黑客常見問題解答429

第15章 網路安全與防範430

15.1 360安全衛士431

15.1.1 系統漏洞修復431

15.1.2 惡意軟體查殺433

15.1.3 系統診斷與修復435

15.1.4 病毒查殺437

15.2 金山系統清理專家440

15.2.1 惡意軟體查殺440

15.2.2瀏覽器修復442

15.2.3 進程和啟動項管理443

15.2.4 歷史痕跡清理444

15.2.5 特色功能445

15.3 瑞星防毒軟體447

15.3.1 全新的脫殼功能447

15.3.2 開機“搶先”防毒448

15.3.3 獨特的“碎甲”技術.449

15.3.4 主動掃描、修復漏洞449

15.3.5 嵌入式查殺病毒450

15.4隨身碟病毒防護盒451

15.4.1 攔截免疫451

15.4.2 創建Autorun.inf檔案實現隨身碟免疫452

15.4.3 強力修復功能.452

15.4.4 強大的進程管理454

15.5PeerGuardian軟體455

15.5.1 PeerGuardian的安裝設定456

15.5.2 阻止P2P中的可疑連線458

15.5.3 PeerGuardian的最佳化設定459

15.6 Net Tools X工具460

15.6.1 進程管理461

15.6.2 Ping探測461

15.6.3 區域網路安全管理462

15.6.4 網路連線管理463

15.6.5 地址轉換管理465

15.7 數字簽名功能466

15.7.1 查看檔案的數字簽名466

15.7.2 結合時間找到可疑的病毒檔案467

15.8 影子系統468

15.8.1 影子系統Powershadow468

15.8.2 數據保護傘ShadowUser470

15.8.3 沙盤Sandboxie影子系統472

15.9 黑客常見問題解答474

書籍前言

本書從了解黑客攻擊手段,達到掌握防範黑客攻擊為目的。全書圍繞“攻”、“防”兩個不同的角度,介紹黑客攻擊手段的同時,講解了相應的防範方法;通過模擬案例,圖文並茂地再現了黑客入侵網路與防禦的全過程。

介紹黑客攻擊入侵手段與具體防範的方法和技巧,通過典型生動的案例向讀者展示了多種黑客破壞性的攻擊方法和工具的使用;

完全掌握黑客攻防實戰超級手冊插圖

完全掌握黑客攻防實戰超級手冊插圖以深入剖析黑客入侵過程為主線來展開全書內容,向讀者講述入侵者是如何實現信息的蒐集;

告知黑客是如何通過獲取的信息打開目標伺服器的切入點(基於身份驗證、漏洞、木馬等入侵手段);

介紹黑客是如何實現入侵,即遠程連線,入侵後如何執行各種任務;

講解黑客是如何留下後門達到再次進入系統的目的;入侵者如何清除系統日誌防止目標伺服器發現入侵的痕跡。

本書最主要的精髓在於知己知彼,方能百戰不殆。希望讀者能夠運用書中所揭示的黑客攻擊防守方法去了解黑客,進而達到防範黑客攻擊的目的,使自己的網路系統更加安全、穩固。

注 意:書中所有實例寫作是在一個模擬的區域網路內調試通過的。

以場景式教學、案例驅動與任務進階為寫作特色,在書中可以看到一個個生動的場景案例。通過完成一個個任務的實踐,讀者不僅可以輕鬆掌握有關網路安全的知識,還可在不知不覺中快速提升網路安全防範的實戰技巧。

場景式教學:緊扣“理論+實戰,圖文+視頻=全面提升學習效率”的主導思想,採用最為通俗易懂的圖文解說,為讀者展示操作流程。

案例驅動:盤點最新黑客技術,並採用你攻我守的方法詳述範例完整操作過程,便於讀者實戰演練。

任務進階:詳細分析每一個黑客入侵步驟,推斷入侵者的每一入侵步驟的目的及所要完成的任務,並對入侵中的主要問題作必要的說明與解答。

每個專題都涉及黑客的攻擊手段、造成的嚴重後果,以及如何預防,使其轉危為安,最終挽回損失。每個專題給出具體案例,都是耳熟能詳且與現實生活息息相關的典型代表。