簡介

W32.Beagle.x@mm

W32.Beagle.x@mm更新: 2007 年 2 月 13 日 12:24:18 PM

別名: I-Worm.Bagle.z 【Kaspersky】, WORM_BAGLE.Z 【Trend】, WORM_BAGLE.AA 【Trend】, WORM_BAGLE.AB 【Trend】, W32/Bagle.aa@MM 【McAfee】, W32/Bagle.ab@MM 【McAfee】, W32/Bagle-AA 【Sophos】, Win32.Bagle.X 【Computer Associ

類型: Worm

感染長度: varies

受感染的系統: Windows 2000, Windows 95, Windows 98, Windows Me, Windows NT, Windows Server 2003, Windows XP

介紹

W32.Beagle.X@mm是一個群發郵件蠕蟲。它會在受感染的計算機上打開後門,並試圖通過郵件和檔案共享網路進行傳播。

此威脅可能使用 UPX 打包程式進行打包,在病毒代碼結尾附加隨機生成的數據,所以不具有 MD5 靜態散列值。

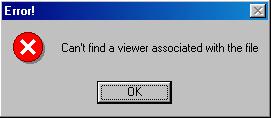

蠕蟲開始運行時,會出現對話框和顯示下列訊息:

Can't find a viewer associated with the file.

注意:

* 版本 60223g (延伸版本 2/23/2004 rev. 7) 或更新編號的快速發布定義將把該威脅檢測為 Bloodhound.Packed。

* 版本 60428w (延伸版本 4/28/2004 rev. 23) 或更新編號的快速發布定義將把該威脅檢測為 W32.Beagle.X@mm。

* Symantec 安全回響中心開發了一種防毒工具,可用來清除 W32.Beagle.X@mm 感染。

防護

* 病毒定義(每周 LiveUpdate™) 2004 年 4 月 28 日

* 病毒定義(智慧型更新程式) 2004 年 4 月 28 日

威脅評估

廣度

* 廣度級別: Medium

* 感染數量: More than 1000

* 站點數量: More than 10

* 地理位置分布: High

* 威脅抑制: Easy

* 清除: Moderate

損壞

* 損壞級別: Medium

分發

* 分發級別: High

W32.Beagle.X@mm 運行時會執行下列操作:

1. 顯示下列訊息:

2. 創建以下名稱的七種互斥體,它們可阻止 W32.netsky@mm 的一些變體的運行:

* MuXxXxTENYKSDesignedAsTheFollowerOfSkynet-D

* 'D'r'o'p'p'e'd'S'k'y'N'e't'

* _-oOaxX|-+S+-+k+-+y+-+N+-+e+-+t+-|XxKOo-_

* 【SkyNet.cz】SystemsMutex

* AdmSkynetJklS003

* ____--->>>>U<<<<--____

* _-oO】xX|-S-k-y-N-e-t-|Xx【Oo-_

3. 刪除下列值:

* "My AV"

* "Zone Labs Client Ex"

* "9XHtProtect"

* "Antivirus"

* "Special Firewall Service"

* "service"

* "Tiny AV"

* "ICQNet"

* "HtProtect"

* "NetDy"

* "Jammer2nd"

* "FirewallSvr"

* "MsInfo"

* "SysMonXP"

* "EasyAV"

* "PandaAVEngine"

* "Norton Antivirus AV"

* "KasperskyAVEng"

* "SkynetsRevenge"

* "ICQ Net"

從註冊表鍵:

* HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

* HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

4. 將自身複製為 %System%\drvddll.exe。

注意:%System% 是一個變數。蠕蟲會找到 System 資料夾,並將自身複製到其中。默認情況下,此資料夾為 C:\Windows\System (Windows 95/98/Me)、C:\Winnt\System32 (Windows NT/2000) 或 C:\Windows\System32 (Windows XP)。

5. 放入檔案 %System%\Drvddll.exeopen,它是蠕蟲的副本,且附加有隨機數據。

6. 放入檔案 %System%\Drvddll.exeopenopen。此檔案可以為 .zip 檔案、.vbs 檔案、.cpl 檔案、.hta 檔案或該蠕蟲本身。將根據檔案類型執行以下一種操作:

* 如果檔案是 .zip 檔案,它將包含兩個隨機命名的檔案。一個是 .exe 檔案,另一個是擴展名為 .sys、.dat、.idx、.vxd、.vid 或 .dll 的文本檔案。

* 如果檔案是 .vbs 檔案且被執行,它會將一個名為 vss_2.exe 的檔案放入當前資料夾。

* 如果檔案是 .cpl 檔案且被執行,則它會將一個名為 cplstub.exe 的檔案放入 %Windir% 資料夾。

* 如果檔案是 .hta 檔案且被執行,則它會將一個名為 qwrk.exe 的檔案放入當前資料夾。

7. 放入檔案 %System%\drvddl.exeopenopenopen。如果計算機中有 gdiplus.dll 檔案,此檔案為 .jpg 或 .gif 檔案。否則將為 .bmp 檔案。

8. 放入檔案 %System%\drvddl.exeopenopenopenopen。它是一個包含有六個隨機字元的文本檔案。

9. 如果系統日期是在 2005 年 1 月 25 日之後,則蠕蟲會退出記憶體,並刪除其註冊表鍵及值:

HKEY_CURRENT_USER\SOFTWARE\Time

10. 新增下列值:

"Drvddll_exe"="%system%\drvddll.exe"

加入註冊表鍵:

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

11. 打開 TCP 連線埠 2535,通過該連線埠可以對受感染的計算機進行未經授權的訪問。

12. 掃描受感染計算機的固定驅動器。

13. 試圖在受感染計算機中所有包含“shar”字元的資料夾下創建其自身的副本。檔案將有以下檔案名稱稱:

* Microsoft Office 2003 Crack, Working!.exe

* Microsoft Windows XP, WinXP Crack, working keygen.exe

* Microsoft Office XP working Crack, Keygen.exe

* Porno, sex, oral, anal cool, awesome!!.exe

* Porno Screensaver.scr

* Serials.txt.exe

* KAV 5.0

* Kaspersky Antivirus 5.0

* Porno pics arhive, xxx.exe

* Windows Sourcecode update.doc.exe

* Ahead Nero 7.exe

* Windown Longhorn Beta Leak.exe

* Opera 8 New!.exe

* XXX hardcore images.exe

* WinAmp 6 New!.exe

* WinAmp 5 Pro Keygen Crack Update.exe

* Adobe Photoshop 9 full.exe

* Matrix 3 Revolution English Subtitles.exe

* ACDSee 9.exe

14. 搜尋本地磁碟驅動器,在具有以下擴展名的檔案中查找電子郵件地址:

* .wab

* .txt

* .msg

* .htm

* .shtm

* .stm

* .xml

* .dbx

* .mbx

* .mdx

* .eml

* .nch

* .mmf

* .ods

* .cfg

* .asp

* .php

* .pl

* .wsh

* .adb

* .tbb

* .sht

* .xls

* .oft

* .uin

* .cgi

* .mht

* .dhtm

* .jsp

15. 通過使用其自帶的 SMTP 引擎並直接與目標伺服器通信,向搜尋到的電子郵件地址傳送電子郵件。

受感染的電子郵件具有下列特徵:

發件人:<欺騙性>

正文:(下列之一)

* Re: Msg reply

* Re: Hello

* Re: Yahoo!

* Re: Thank you!

* Re: Thanks :)

* RE: Text message

* Re: Document

* Incoming message

* Re: Incoming Message

* RE: Incoming Msg

* RE: Message Notify

* Notification

* Changes..

* New changes

* Hidden message

* Fax Message Received

* Protected message

* RE: Protected message

* Forum notify

* Site changes

* Re: Hi

* Encrypted document

正文:

如果附屬檔案是一個 .zip 檔案,則正文將包括以下訊息之一:

* For security reasons attached file is password protected. The password is

* For security purposes the attached file is password protected. Password --

* Note: Use password

* Attached file is protected with the password for security reasons. Password is

* In order to read the attach you have to use the following password:

* Archive password:

* Password

* Password:

隨後為放入的 drvddll.exeopenopen 映像檔案的副本。

如果附屬檔案不是 .zip 檔案,則正文為空。

附屬檔案:(下列之一)

* Information

* Details

* text_document

* Readme

* Document

* Info

* the_message

* Details

* MoreInfo

* Message

* You_will_answer_to_me

* Half_Live

* Counter_strike

* Loves_money

* the_message

* Alive_condom

* Joke

* Toy

* Nervous_illnesses

* Manufacture

* You_are_dismissed

* Your_complaint

* Your_money

* Smoke

* I_search_for_you

注意:

* 附屬檔案的擴展名與 Drvddll.exeopenopen 的檔案類型相同。例如,如果將 Drddll.exeopenopen 作為 .zip 檔案放入,則附屬檔案為 .zip 檔案。

* 如果 Drddll.exeopenopen 是蠕蟲自身,則擴展名為 .exe、.com 或 .scr。

16. 試圖訪問以下各域的 .php 腳本:

* http:/ /www.spiegel.de/ * http:/ /www.leipziger-messe.de/ * http:/ /www.mobile.de/ * http:/ /www.neformal.de/ * http:/ /www.avh.de/ * http:/ /www.goethe.de/ * http:/ /www.degruyter.de/ * http:/ /www.heise.de/ * http:/ /www.autoscout24.de/ * http:/ /www.russische-botschaft.de/ * http:/ /www.bmbf.de/ * http:/ /www.berlinale.de/ * http:/ /www.hamann-motorsport.de/ * http:/ /Spaceclub.de/

* http:/ /www.fracht-24.de/ * http:/ /www.loveparade.de/ * http:/ /www.dalnoboyshik.de/ * http:/ /www.deutschland.de/ * http:/ /www.ac-schnitzer.de/ * http:/ /abakan.strana.de/

* http:/ /www.emis.de/ * http:/ /www.dwd.de/ * http:/ /www.ifdesign.de/ * http:/ /www.beckers-systems.de/ * http:/ /www.pri-wo-hamburg.de/ * http:/ /virtualzone.de/

* http:/ /www.mitsumi.de/ * http:/ /www.fu-berlin.de/ * http:/ /www.nabu.de/ * http:/ /www.tekeli.de/ * http:/ /www.welt.de/ * http:/ /www.gospel-nations.de/ * http:/ /www.neznakomez.de/ * http:/ /www.tecchannel.de/ * http:/ /www.php-resource.de/ * http:/ /www.windac.de/ * http:/ /www.gsi.de/ * http:/ /www.turism.de/ * http:/ /jakimov.golos.de/

* http:/ /www.www.mirko-becker.gmxhome.de/ * http:/ /vg.xtonne.de/

* http:/ /www.go-amman.de/ * http:/ /3treepoint.com/

* http:/ /www.restarted-alliance.de/ * http:/ /2udar.ligakvn.de/

* http:/ /www.sprach-zertifikat.de/ * http:/ /www.dfg.de/ * http:/ /www.kliniken.de/ * http:/ /www.winfuture.de/ * http:/ /www.hamburg.de/ * http:/ /www.auma.de/ * http:/ /www.teac.de/ * http:/ /www.eumetsat.de/ * http:/ /www.documenta.de/ * http:/ /hardvision.ru/

* http:/ /www.bruecke-osteuropa.de/ * http:/ /www.mk-motorsport.de/ * http:/ /www.bundesregierung.de/ * http:/ /ditec.um.es/

* http:/ /www.insel-ruegen-hotel.de/ * http:/ /www.tib.uni-hannover.de/ * http:/ /www.chugai.de/ * http:/ /www.blauer-engel.de/ * http:/ /www.partner-inform.de/ * http:/ /mhv24.de/

* http:/ /villakinderbunt.de/

* http:/ /s318.evanzo-server.de/

* http:/ /andimeisslein.de/

* http:/ /tobimayer.de/

* http:/ /markusgimenez.de/

* http:/ /www.fiz-karlsruhe.de/ * http:/ /www.gdch.de/ * http:/ /www.intermatgmbh.de/ * http:/ /www.hotel-pension-spree.de/ * http:/ /vg.xtonne.de/

* http:/ /www.low-spirit.de/ * http:/ /www.red-dot.de/ * http:/ /www.fernuni-hagen.de/ * http:/ /www.ruletka.de/ * http:/ /www.deutsch-als-fremdsprache.de/ * http:/ /www.uni-oldenburg.de/ * http:/ /fotos.schneider.bards.de/

* http:/ /www.deutsches-museum.de/ * http:/ /www.de-bug.de/ * http:/ /www.uni-stuttgart.de/ * http:/ /www.embl-heidelberg.de/ * http:/ /www.mdz-moskau.de/ * http:/ /www.mitsubishi-evs.de/ * http:/ /www.siegenia-aubi.com/ * http:/ /www.cicv.fr/ * http:/ /www.paromi.de/ * http:/ /www.jura.uni-sb.de/ * http:/ /www.exactaudiocopy.de/ 17. 試圖終止具有以下名稱的進程:

* agentsvr.exe

* ANTI-TROJAN.EXE

* ANTI-TROJAN.EXE

* ANTIVIRUS.EXE

* ANTS.EXE

* APIMONITOR.EXE

* APLICA32.EXE

* apvxdwin.exe

* ATCON.EXE

* ATguard.exe

* ATRO55EN.EXE

* ATUPDATER.EXE

* ATWATCH.EXE

* aupdate.exe

* AUTODOWN.EXE

* AUTOTRACE.EXE

* autoupdate.exe

* avconsol.exe

* AVGSERV9.EXE

* AVLTMAIN.EXE

* AVprotect9x.exe

* AVPUPD.EXE

* avsynmgr.exe

* AVWUPD32.EXE

* AVXQUAR.EXE

* BD_PROFESSIONAL.EXE

* BIDEF.EXE

* BIDSERVER.EXE

* BIPCP.EXE

* BIPCPEVALSETUP.EXE

* BISP.EXE

* blackd.exe

* BLACKICE.EXE

* BOOTWARN.EXE

* BORG2.EXE

* BS120.EXE

* CDP.EXE

* cfgwiz.exe

* CFGWIZ.EXE

* CFIADMIN.EXE

* CFIADMIN.EXE

* CFIAUDIT.EXE

* CFIAUDIT.EXE

* CFIAUDIT.EXE

* CFINET.EXE

* CFINET.EXE

* CFINET32.EXE

* CFINET32.EXE

* clean.exe

* CLEAN.EXE

* CLEANER.EXE

* CLEANER.EXE

* CLEANER3.exe

* CLEANPC.EXE

* CLEANPC.EXE

* cmgrdian.exe

* CMGRDIAN.EXE

* CMON016.EXE

* CMON016.EXE

* cpd.exe

* CPF9X206.EXE

* CPFNT206.EXE

* CV.EXE

* CWNB181.EXE

* CWNTDWMO.EXE

* DEFWATCH.EXE

* DEPUTY.EXE

* DPF.EXE

* DPFSETUP.EXE

* drvsys.exe

* Drwatson.exe

* DRWEBUPW.EXE

* ENT.EXE

* ESCANH95.EXE

* ESCANHNT.EXE

* ESCANV95.EXE

* EXANTIVIRUS-CNET.EXE

* fast.exe

* FIREWALL.EXE

* FLOWPROTECTOR.EXE

* FP-WIN_TRIAL.EXE

* FRW.EXE

* FSAV.EXE

* FSAV530STBYB.EXE

* FSAV530WTBYB.EXE

* FSAV95.EXE

* GBMENU.EXE

* gbpoll.exe

* GUARD.EXE

* GUARDDOG.EXE

* HACKTRACERSETUP.EXE

* HTLOG.EXE

* HWPE.EXE

* IAMAPP.EXE

* IAMAPP.EXE

* IAMSERV.EXE

* ICLOAD95.EXE

* ICLOADNT.EXE

* ICMON.EXE

* ICSSUPPNT.EXE

* ICSUPP95.EXE

* ICSUPP95.EXE

* ICSUPPNT.EXE

* IFW2000.EXE

* iparmor.exe

* IRIS.EXE

* JAMMER.EXE

* KAVLITE40ENG.EXE

* KAVPERS40ENG.EXE

* KERIO-PF-213-EN-WIN.EXE

* KERIO-WRL-421-EN-WIN.EXE

* KERIO-WRP-421-EN-WIN.EXE

* KILLPROCESSSETUP161.EXE

* LDPRO.EXE

* LOCALNET.EXE

* LOCKDOWN.EXE

* LOCKDOWN2000.EXE

* LSETUP.EXE

* luall.exe

* lucomserver.exe

* LUINIT.EXE

* mcagent.exe

* MCUPDATE.EXE

* MCUPDATE.EXE

* MFW2EN.EXE

* MFWENG3.02D30.EXE

* mgui.exe

* minilog.exe

* MOOLIVE.EXE

* MRFLUX.EXE

* MSCONFIG.EXE

* MSINFO32.EXE

* MSSMMC32.EXE

* MU0311AD.EXE

* NAV80TRY.EXE

* navapw32.exe

* NAVDX.EXE

* NAVSTUB.EXE

* navw32.exe

* NC2000.EXE

* NCINST4.EXE

* NDD32.EXE

* NEOMONITOR.EXE

* NETARMOR.EXE

* NETINFO.EXE

* NETMON.EXE

* NETSCANPRO.EXE

* NETSPYHUNTER-1.2.EXE

* NETSTAT.EXE

* nisserv.exe

* nisum.exe

* nmain.exe

* NORTON_INTERNET_SECU_3.0_407.EXE

* NPF40_TW_98_NT_ME_2K.EXE

* NPFMESSENGER.EXE

* nprotect.exe

* NSCHED32.EXE

* ntvdm.exe

* NUPGRADE.EXE

* NVARCH16.EXE

* NWINST4.EXE

* NWTOOL16.EXE

* OSTRONET.EXE

* outpost.exe

* OUTPOSTINSTALL.EXE

* OUTPOSTPROINSTALL.EXE

* PADMIN.EXE

* PANIXK.EXE

* PAVPROXY.EXE

* PCC2002S902.EXE

* PCC2K_76_1436.EXE

* PCCIOMON.EXE

* PCDSETUP.EXE

* PCFWALLICON.EXE

* PCFWALLICON.EXE

* PCIP10117_0.EXE

* PDSETUP.EXE

* PERISCOPE.EXE

* persfw.exe

* PF2.EXE

* PFWADMIN.EXE

* PINGSCAN.EXE

* PLATIN.EXE

* poproxy.exe

* POPSCAN.EXE

* PORTDETECTIVE.EXE

* PPINUPDT.EXE

* PPTBC.EXE

* PPVSTOP.EXE

* PROCEXPLORERV1.0.EXE

* PROPORT.EXE

* PROTECTX.EXE

* PSPF.EXE

* PURGE.EXE

* PVIEW95.EXE

* QCONSOLE.EXE

* qserver.exe

* RAV8WIN32ENG.EXE

* REGEDIT.EXE

* Regedt32.exe

* RESCUE.EXE

* RESCUE32.EXE

* RRGUARD.EXE

* RSHELL.EXE

* rtvscn95.exe

* rulaunch.exe

* SAFEWEB.EXE

* sbserv.exe

* SD.EXE

* SETUP_FLOWPROTECTOR_US.EXE

* SETUPVAMEEVAL.EXE

* sfc.exe

* SGSSFW32.EXE

* SH.EXE

* SHELLSPYINSTALL.EXE

* SHN.EXE

* SMC.EXE

* SOFI.EXE

* SPF.EXE

* SPHINX.EXE

* SPYXX.EXE

* SS3EDIT.EXE

* ST2.EXE

* SUPFTRL.EXE

* supporter5.exe

* symproxysvc.exe

* SYSEDIT.EXE

* taskmon.exe

* TAUMON.EXE

* TAUSCAN.EXE

* TC.EXE

* TCA.EXE

* TCM.EXE

* TDS2-98.EXE

* TDS2-NT.EXE

* TDS-3.EXE

* TFAK5.EXE

* TGBOB.EXE

* TITANIN.EXE

* TITANINXP.EXE

* TRACERT.EXE

* TRJSCAN.EXE

* TRJSETUP.EXE

* TROJANTRAP3.EXE

* UNDOBOOT.EXE

* UPDATE.EXE

* VBCMSERV.EXE

* VBCONS.EXE

* VBUST.EXE

* VBWIN9X.EXE

* VBWINNTW.EXE

* VCSETUP.EXE

* VFSETUP.EXE

* VIRUSMDPERSONALFIREWALL.EXE

* VNLAN300.EXE

* VNPC3000.EXE

* VPC42.EXE

* VPFW30S.EXE

* VPTRAY.EXE

* VSCENU6.02D30.EXE

* VSECOMR.EXE

* vshwin32.exe

* VSISETUP.EXE

* vsmain.exe

* vsmon.exe

* vsstat.exe

* VSWIN9XE.EXE

* VSWINNTSE.EXE

* VSWINPERSE.EXE

* W32DSM89.EXE

* W9X.EXE

* watchdog.exe

* webscanx.exe

* WGFE95.EXE

* WHOSWATCHINGME.EXE

* WHOSWATCHINGME.EXE

* winrecon.exe

* WNT.EXE

* WRADMIN.EXE

* WRCTRL.EXE

* WSBGATE.EXE

* WYVERNWORKSFIREWALL.EXE

* XPF202EN.EXE

* zapro.exe

* ZAPSETUP3001.EXE

* ZATUTOR.EXE

* ZAUINST.EXE

* ZONALM2601.EXE

* ZONEALARM.EXE

Symantec Gateway Security 5400 系列設備和 Symantec Gateway Security v1.0

* 防病毒組件:針對 Symantec Gateway Security 防病毒引擎、用於防護 W32.Beagle.X 蠕蟲的更新程式現已可用。建議 Symantec Gateway Security 5000 系列用戶運行 LiveUpdate。

* IDS/IPS 組件:目前沒有針對該蠕蟲發布更新程式的計畫。

* 全面的應用程式檢查防火牆組件:默認情況下,Symantec 的全面應用程式檢查防火牆技術,通過阻止攻擊者用TCP/2535後門程式訪問受感染的系統,來阻止W32.Beagle.X@mm 蠕蟲傳播。建議管理員確保全全策略未修改,來防止允許 TCP/2535 入站通信。

如使用策略嚮導設定,安全網關創建的 SMTP 規則會阻止受感染的系統直接向 Internet 傳送電子郵件。

Symantec Enterprise Firewall 8.0

默認情況下,Symantec 的全面應用程式檢查防火牆技術,通過阻止攻擊者用TCP/2535後門程式訪問受感染的系統,來阻止W32.Beagle.X@mm 蠕蟲傳播。建議管理員確保全全策略未修改,來防止允許 TCP/2535 入站通信。

如使用策略嚮導設定,安全網關創建的 SMTP 規則會阻止受感染的系統直接向 Internet 傳送電子郵件。

Symantec Enterprise Firewall 7.0.x 和 Symantec VelociRaptor 1.5

默認情況下,Symantec 的全面應用程式檢查防火牆技術,通過阻止攻擊者用TCP/2535後門程式訪問受感染的系統,來阻止W32.Beagle.X@mm 蠕蟲傳播。建議管理員確保全全策略未修改,來防止允許 TCP/2535 入站通信。

如使用 SMTP嚮導設定,安全網關創建的 SMTP 規則會阻止受感染的系統直接向 Internet 傳送電子郵件。

Symantec Clientless VPN Gateway 4400 系列

Symantec Clientless VPN Gateway v5.0 不會受此威脅的感染。 為了降低進一步傳播的風險,還應該設定規則,僅允許經過授權的遠程用戶訪問您的內部郵件伺服器。

Symantec Gateway Security 300 系列

默認情況下,Symantec 的全面應用程式檢查防火牆技術,通過阻止攻擊者用TCP/2535後門程式訪問受感染的系統,來阻止W32.Beagle.X@mm 蠕蟲傳播。建議管理員確保全全策略未修改,來防止允許 TCP/2535 入站通信。為了降低進一步傳播的風險,請使用 SGS 300 系列的 AVpe 功能,以確保所有 AV 客戶有最新病毒定義。

Symantec Firewall/VPN 100/200 系列

默認情況下,Symantec 的全面應用程式檢查防火牆技術,通過阻止攻擊者用TCP/2535後門程式訪問受感染的系統,來阻止W32.Beagle.X@mm 蠕蟲傳播。建議管理員確保全全策略未修改,來防止允許 TCP/2535 入站通信。

建議

賽門鐵克安全回響中心建議所有用戶和管理員遵循以下基本安全“最佳實踐”:

* 禁用並刪除不需要的服務。 默認情況下,許多作業系統會安裝不必要的輔助服務,如 FTP 伺服器、telnet 和 Web 伺服器。這些服務可能會成為攻擊所利用的途徑。 如果將這些服務刪除,混合型威脅的攻擊途徑會大為減少,同時您的維護工作也會減少,只通過補丁程式更新即可完成。

* 如果混合型威脅攻擊了一個或多個網路服務,則在套用補丁程式之前,請禁用或禁止訪問這些服務。

* 始終安裝最新的補丁程式,尤其是那些提供公共服務而且可以通過防火牆訪問的計算機,如 HTTP、FTP、郵件和 DNS 服務(例如,所有基於 Windows 的計算機上都應該安裝最新的 Service Pack)。. 另外,對於本文中、可靠的安全公告或供應商網站上公布的安全更新,也要及時套用。

* 強制執行密碼策略。 複雜的密碼使得受感染計算機上的密碼檔案難以破解。這樣會在計算機被感染時防止或減輕造成的損害。

* 配置電子郵件伺服器以禁止或刪除帶有 vbs、.bat、.exe、.pif 和 .scr 等附屬檔案的郵件,這些檔案常用於傳播病毒。

* 迅速隔離受感染的計算機,防止其對企業造成進一步危害。 執行取證分析並使用可靠的介質恢復計算機。

* 教育員工不要打開意外收到的附屬檔案。 並且只在進行病毒掃描後才執行從網際網路下載的軟體。如果未對某些瀏覽器漏洞套用補丁程式,那么訪問受感染的網站也會造成病毒感染。

使用 W32.Bealge@mm 防毒工具防毒

賽門鐵克安全回響中心已經創建了用來殺除 W32.Beagle.X@mm 的防毒工具。這是消除此威脅的最簡便方法。

手動防毒

以下指導適用於所有當前和最新的賽門鐵克防病毒產品,包括 Symantec AntiVirus 和 Norton AntiVirus 系列產品。

1. 關閉「系統還原」(Windows Me/XP)。

2. 更新病毒定義。

3. 將計算機重啟到安全模式或者 VGA 模式。

4. 運行完整的系統掃描,並刪除所有檢測為 W32.Beagle.X@mm 的檔案。

5. 恢復註冊表的值。

有關每個步驟的詳細信息,請閱讀以下指導。

1. 禁用系統還原(Windows Me/XP)

如果您運行的是 Windows Me 或 Windows XP,建議您暫時關閉“系統還原”。此功能默認情況下是啟用的,一旦計算機中的檔案被破壞,Windows 可使用該功能將其還原。如果病毒、蠕蟲或特洛伊木馬感染了計算機,則系統還原功能會在該計算機上備份病毒、蠕蟲或特洛伊木馬。

Windows 禁止包括防病毒程式在內的外部程式修改系統還原。因此,防病毒程式或工具無法刪除 System Restore 資料夾中的威脅。這樣,系統還原就可能將受感染檔案還原到計算機上,即使您已經清除了所有其他位置的受感染檔案。此外,病毒掃描可能還會檢測到 System Restore 資料夾中的威脅,即使您已將該威脅刪除。

有關如何關閉系統還原功能的指導,請參閱 Windows 文檔或下列文章之一:

* 如何禁用或啟用 Windows XP 系統還原

* 如何禁用或啟用 Windows Me 系統還原

注意:蠕蟲移除乾淨後,請按照上述文章所述恢復系統還原的設定。

有關詳細信息以及禁用 Windows Me 系統還原的其他方法,請參閱 Microsoft 知識庫文章:病毒防護工具無法清除 _Restore 資料夾中受感染的檔案,文章 ID:CH263455。

2. 更新病毒定義

賽門鐵克安全回響中心在我們的伺服器上發布任何病毒定義之前,會對其進行全面測試以保證質量。可以通過兩種方式獲得最新的病毒定義:

* 運行 LiveUpdate(這是獲取病毒定義的最簡便方法):這些病毒定義被每周一次(通常在星期三)發布到 LiveUpdate 伺服器上,除非出現大規模的病毒爆發情況。要確定是否可通過 LiveUpdate 獲取此威脅的定義,請參考病毒定義 (LiveUpdate)。

* 使用智慧型更新程式下載病毒定義:智慧型更新程式病毒定義會在工作日(美國時間,星期一至星期五)發布。應該從賽門鐵克安全回響中心網站下載病毒定義並手動進行安裝。要確定是否可通過智慧型更新程式獲取此威脅的定義,請參考病毒定義(智慧型更新程式)。

現在提供智慧型更新程式病毒定義:有關詳細說明,請參閱如何使用智慧型更新程式更新病毒定義檔案。

3. 將計算機重啟到安全模式或者 VGA 模式

請關閉計算機,等待至少 30 秒鐘後重新啟動到安全模式或者 VGA 模式

* Windows 95/98/Me/2000/XP 用戶:將計算機重啟到安全模式。所有 Windows 32-bit 作業系統,除了Windows NT,可以被重啟到安全模式。更多信息請參閱文檔 如何以安全模式啟動計算機 。

* Windows NT 4 用戶:將計算機重啟到 VGA 模式。

4. 掃描和刪除受感染檔案

1. 啟動 Symantec 防病毒程式,並確保已將其配置為掃描所有檔案。

* Norton AntiVirus 單機版產品:請閱讀文檔:如何配置 Norton AntiVirus 以掃描所有檔案。

* 賽門鐵克企業版防病毒產品:請閱讀 如何確定 Symantec 企業版防病毒產品被設定為掃描所有檔案。

2. 運行完整的系統掃描。

3. 如果檢測到任何檔案被 W32.Beagle.X@mm 感染,請單擊“刪除”。

5. 恢復註冊表中的值

注意:對系統註冊表進行任何修改之前,賽門鐵克強烈建議您最好先替註冊表進行一次備份。對註冊表的修改如果有任何差錯,嚴重時將會導致數據遺失或檔案受損。只修改指定的註冊表鍵。如需詳細指示,請閱讀「如何備份 Windows 註冊表」檔案。

1. 單擊“開始”,然後單擊“運行”。(將出現“運行”對話框。)

2. 鍵入 regedit 然後單擊“確定”。(將打開註冊表編輯器。)

3. 導航至以下鍵:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

4. 在右窗格中,刪除值:

"Drvddll_exe"="%system%\drvddll.exe"

5. 退出註冊表編輯器。

6. 以正常模式重新啟動計算機。更多信息請參閱文檔 如何以安全模式啟動計算機 內如何以正常模式重新啟動計算機一節。