基本概念

IPv6

IPv6IPv6是Internet Protocol Version 6的縮寫,其中Internet Protocol譯為“網際網路協定”。IPv6是IETF(網際網路工程任務組,Internet Engineering Task Force)設計的用於替代現行版本IP協定(IPv4)的下一代IP協定。目前IP協定的版本號是4(簡稱為IPv4),它的下一個版本就是IPv6。

ipv6網路的提出最初是為了擴大IP位址空間。實際上,ipv4除了在地址空間方面有很大的局限性,成為網際網路發展的煨大障礙外,ipv4在服務質量.傳送速度.安全性、支持移動性和多播等方面也存在著局限性,這些局限性同樣妨礙著網際網路的進一步發展.使許多服務與套用難以在網際網路上開展。因此.在ipv6的設計過程中,除了一勞永逸地解決了地址短缺問題以外,還考慮了在ipv4中解決不好的其他問題。ipv6相對於ipv4的主要優勢是:擴大了地址空間,提高了網路的整體吞吐量,服務質量得到很大改善,安全性有了更好的保證。

特點

IPv6

IPv6(1)IPV6地址長度為128比特,地址空間增大了2的96次方倍;

(2)靈活的IP報文頭部格式。使用一系列固定格式的擴展頭部取代了IPV4中可變長度的選項欄位。IPV6中選項部分的出現方式也有所變化,使路由器可以簡單路過選項而不做任何處理,加快了報文處理速度。

(3)IPV6簡化了報文頭部格式,欄位只有7個,加快報文轉發,提高了吞吐量;

(4)提高安全性。身份認證和隱私權是IPV6的關鍵特性。

(5)支持更多的服務類型;

(6)允許協定繼續演變,增加新的功能,使之適應未來技術的發展。

操作方法

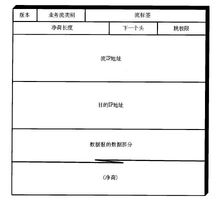

IPv6包由IPv6包頭(40位元組固定長度)、擴展包頭和上層協定數據單元三部分組成。

IPv6包擴展包頭中的分段包頭(下文詳述)中指明了IPv6包的分段情況。其中不可分段部分包括:IPv6包頭、Hop-by-Hop選項包頭、目的地選項包頭(適用於中轉路由器)和路由包頭;可分段部分包括:認證包頭、ESP協定包頭、目的地選項包頭(適用於最終目的地)和上層協定數據單元。但是需要注意的是,在IPv6中,只有源節點才能對負載進行分段,並且IPv6超大包不能使用該項服務。

下文還將簡述IPv6定址、路由以及自動配置的相關內容。

報頭

IPv6報頭長度固定為40位元組,去掉了IPv4中一切可選項,只包括8個必要的欄位,因此儘管IPv6地址長度為IPv4的四倍,IPv6包頭長度僅為IPv4包頭長度的兩倍。

其中的各個欄位分別為:

Version(版本號):4位,IP協定版本號,值= 6。

Traffic Class(通信類別):8位,指示IPv6數據流通信類別或優先權。功能類似於IPv4的服務類型(TOS)欄位。

Flow Label(流標記):20位,IPv6新增欄位,標記需要IPv6路由器特殊處理的數據流。該欄位用於某些對連線的服務質量有特殊要求的通信,諸如音頻或視頻等實時數據傳輸。在IPv6中,同一信源和信宿之間可以有多種不同的數據流,彼此之間以非“0”流標記區分。如果不要求路由器做特殊處理,則該欄位值置為“0”。

Payload Length(負載長度):16位負載長度。負載長度包括擴展頭和上層PDU,16位最多可表示65535位元組負載長度。超過這一位元組數的負載,該欄位值置為“0”,使用擴展頭逐個跳段(Hop-by-Hop)選項中的巨量負載(Jumbo Payload)選項。

Next Header(下一包頭):8位,識別緊跟IPv6頭後的包頭類型,如擴展頭(有的話)或某個傳輸層協定頭(諸如TCP,UDP或著ICMPv6)。

Hop Limit(跳段數限制):8位,類似於IPv4的TTL(生命期)欄位,用包在路由器之間的轉發次數來限定包的生命期。包每經過一次轉發,該欄位減1,減到0時就把這個包丟棄。

Source Address(源地址):128位,傳送方主機地址。

Destination Address(目的地址):128位,在大多數情況下,目的地址即信宿地址。但如果存在路由擴展頭的話,目的地址可能是傳送方路由表中下一個路由器接口。

流標籤

RFC2460對IPv6流標籤的特徵進行了說明:

(1) 一對源和目的之間有可能有多個激活的流,也可能有不屬於任何一個流的流量,一個流由源地址和流標籤的組合唯一確定。

(2) 所攜帶的流標籤值為 0 的數據包不屬於任何一個流。

(3)需要傳送流的源節點賦給其流標籤特定的值。流標籤是一個隨機數,目的是使所產生的流標籤都能作為哈希關鍵字。對那些不支持流標籤處理的設備節點和套用把流標籤值賦值為 0,或者不對該欄位處理。

(4) 一個流那些的所有數據包產生時必須具有相同的屬性,包括源地址、目的地址、非 0 的流標籤。

(5)如果其中任何一個數據包包含逐跳選項報頭,那么流的每一個包都必須包含相同的逐跳選項報頭(逐跳選項報頭的下一個報頭欄位除外)。

(6)流路徑中流處理狀態的最大生命周期要在狀態建立機制中說明。

(7)當一個結點重啟時,例如當機後的恢復運行,必須小心使用流標籤,因為該流標籤有可能在前面仍處於最大生存周期內的的流中使用。

(8)不要求所有或至少大多數數據包屬於某一個流,即都攜帶有非 0 的流標籤

。

擴展包頭

IPv6包頭設計中對原IPv4包頭所做的一項重要改進就是將所有可選欄位移出IPv6包頭,置於擴展頭中。由於除Hop-by-Hop選項擴展頭外,其他擴展頭不受中轉路由器檢查或處理,這樣就能提高路由器處理包含選項的IPv6分組的性能。

通常,一個典型的IPv6包,沒有擴展頭。僅當需要路由器或目的節點做某些特殊處理時,才由傳送方添加一個或多個擴展頭。與IPv4不同,IPv6擴展頭長度任意,不受40位元組限制,以便於日後擴充新增選項,這一特徵加上選項的處理方式使得IPv6選項能得以真正的利用。但是為了提高處理選項頭和傳輸層協定的性能,擴展頭總是8位元組長度的整數倍。RFC 2460中定義了以下6個IPv6擴展頭:Hop-by-Hop(逐個跳段)選項包頭、目的地選項包頭、路由包頭、分段包頭、認證包頭和ESP協定包頭。

IPv6包頭結構

IPv6包頭結構(一)Hop-by-Hop選項包頭包含分組傳送過程中,每個路由器都必須檢查和處理的特殊參數選項。其中的選項描述一個分組的某些特性或用於提供填充。這些選項有:

Pad1選項(選項類型為0),填充單位元組。

PadN選項(選項類型為1),填充2個以上位元組。

Jumbo Payload選項(選項類型為194),用於傳送超大分組。使用Jumbo Payload選項,分組有效載荷長度最大可達4,294,967,295位元組。負載長度超過65,535位元組的IPv6包稱為“超大包”。

路由器警告選項(選項類型為5),提醒路由器分組內容需要做特殊處理。路由器警告選項用於組播收聽者發現和RSVP(資源預定)協定。

此選項頭被轉發路徑所有節點處理。目前在路由告警(RSVP和MLDv1)與Jumbo幀處理中使用了逐跳選項頭。路由告警需要通知到轉發路徑中所有節點,需要使用逐跳選項頭。Jumbo幀是長度超過65535的報文,傳輸這種報文需要轉發路徑中所有節點都能正常處理,因此也需要使用逐跳選項頭功能。

(二)目的地選項包頭指名需要被中間目的地或最終目的地檢查的信息。有兩種用法:

如果存在路由擴展頭,則每一個中轉路由器都要處理這些選項。

如果沒有路由擴展頭,則只有最終目的節點需要處理這些選項。

(三)路由包頭

類似於IPv4的鬆散源路由。IPv6的源節點可以利用路由擴展包頭指定一個鬆散源路由,即分組從信源到信宿需要經過的中轉路由器列表。路由擴展選項Type 0已在RFC5095中建議不再使用,目前其它類型主要套用於移動。

(四)分段包頭

提供分段和重裝服務。當分組大於鏈路最大傳輸單元(MTU)時,源節點負責對分組進行分段,並在分段擴展包頭中提供重裝信息。

(五)認證包頭

提供數據源認證、數據完整性檢查和反重播保護。認證包頭不提供數據加密服務,需要加密服務的數據包,可以結合使用ESP協定。

(六)ESP協定包頭

提供加密服務。

數據包

IPv6數據包:上層協定數據單元。上層數據單元即PDU,全稱為Protocol Data Unit。

PDU由傳輸頭及其負載(如ICMPv6訊息、或UDP訊息等)組成。而IPv6包有效負載則包括IPv6擴展頭和PDU,通常所能允許的最大位元組數為65535位元組,大於該位元組數的負載可通過使用擴展頭中的Jumbo Payload(見上文)選項進行傳送。

網路管理

IPv6中有足夠的地址為地球上每一平方英寸的地方分配一個獨一無二的IP位址。雖然這實際上能夠使你能想到的任何設備都分配一個IP位址,但是,這對於管理地址分配的管理員來說卻是一個惡夢。幸運的是IPv6包含一種“節點自動配置”功能。這實際上是在所有的IPv6網路中替代DHCP(動態主機配置協定)和ARP(地址解析協定)的下一代技術,能夠讓你不進行任何設定就可以把新設備連線到網路。如果你更換了ISP(因此被分配一個不同的全球路由前綴),這個功能可以使你的網路重新分配IP位址的過程更簡單,因為你所要做的一切只是改變你的路由器的設定,你的網路將重新獲得一個使用新的前綴的新地址。這將減少網路管理的巨大負擔。

隨著IPv6功能的增加,又出現一些潛在的管理問題。IPv6本身提供了安全支持功能,這種功能稱作“IPsec”。根據VPN建立的方式,加密也許包括也許不包括某些頭信息。VPN可以減少客戶機和伺服器之間通信管理的工作量。管理端點(IKE,互連網密鑰交換)之間的安全策略也是很複雜的,如果你要親自做這項工作的話。這是基於IPsec和VPN提供的主要功能之一。當然,IPsec可以很強大,但是,在某些遠程接入的情況下是很脆弱的,例如使用一個移動設備訪問一個企業網路。IT部門要提供這種服務將進一步增加管理的負擔。

實際套用

編址

從IPv4到IPv6最顯著的變化就是網路地址的長度。RFC 2373 和RFC 2374定義的IPv6地址,就像下面章節所描述的,有128位長;IPv6地址的表達形式一般採用32個十六進制數。

IPv6中可能的地址有3.4×10^38個。也可以想像為16個因為32位地址每位可以取16個不同的值。

在很多場合,IPv6地址由兩個邏輯部分組成:一個64位的網路前綴和一個64位的主機地址,主機地址通常根據物理地址自動生成,叫做EUI-64(或者64-位擴展唯一標識)。

IPv6地址表示

IPv6地址為128位長,但通常寫作8組,每組為四個十六進制數的形式。例如:

IPv6 網路地址和IPv4網路地址的轉化關係

IPv6 網路地址和IPv4網路地址的轉化關係FE80:0000:0000:0000:AAAA:0000:00C2:0002 是一個合法的IPv6地址。

要是嫌這個地址看起來還是太長,這裡還有種辦法來縮減其長度,叫做零壓縮法。如果幾個連續段位的值都是0,那么這些0就可以簡單的以::來表示,上述地址就可以寫成FE80::AAAA:0000:00C2:0002。這裡要注意的是只能簡化連續的段位的0,其前後的0都要保留,比如FE80的最後的這個0,不能被簡化。還有這個只能用一次,在上例中的AAAA後面的0000就不能再次簡化。當然也可以在AAAA後面使用::,這樣的話前面的12個0就不能壓縮了。這個限制的目的是為了能準確還原被壓縮的0.不然就無法確定每個::代表了多少個0.

2001:0DB8:0000:0000:0000:0000:1428:0000

2001:0DB8:0000:0000:0000::1428:0000

2001:0DB8:0:0:0:0:1428:0000

2001:0DB8:0::0:0:1428:0000

2001:0DB8::1428:0000都是合法的地址,並且他們是等價的。但

2001:0DB8::1428::是非法的。(因為這樣會使得搞不清楚每個壓縮中有幾個全零的分組)

同時前導的零可以省略,因此:

2001:0DB8:02de::0e13等價於2001:DB8:2de::e13

一個IPv6地址可以將一個IPv4地址內嵌進去,並且寫成IPv6形式和平常習慣的IPv4形式的混合體。IPv6有兩種內嵌IPv4的方式:IPv4映像地址和IPv4兼容地址。

IPv4映像地址有如下格式:::ffff:192.168.89.9

這個地址仍然是一個IPv6地址,只是0000:0000:0000:0000:0000:ffff:c0a8:5909的另外一種寫法罷了。IPv4映像地址布局如下:

| 80bits |16 | 32bits |

0000....................0000 | FFFF | IPv4 address |

IPv4兼容地址寫法如下:::192.168.89.9

如同IPv4映像地址,這個地址仍然是一個IPv6地址,只是0000:0000:0000:0000:0000:0000:c0a8:5909的另外一種寫法罷了。IPv4兼容地址布局如下:

| 80bits |16 | 32bits |

0000....................0000 | 0000 | IPv4 address |

IPv4兼容地址已經被捨棄了,所以今後的設備和程式中可能不會支持這種地址格式。

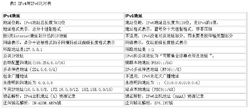

為了便於大家對IPv6的理解,下面以表的形式IPv4與IPv6中的一些關鍵項進行對比,參見表

3。

IPv4和IPv6地址對比

IPv4和IPv6地址對比IPv6本地單播地址自動配置

IPv6自動配置的地址主要是本地單播地址,其格式如圖:

IPv6

IPv6其中接口ID根據網卡的MAC地址自動生成,生成方式如圖:

IPv6

IPv6IPv6安裝

1. Windows 2000 作業系統

(1) 確認windows作業系統的補丁包已經升級到SP4。

(2) 下載補丁包“tcpipv6-sp4.exe”,並雙擊運行該自解壓檔案。

(3) 依次打開“控制臺”、“網路和撥號連線”,右擊“本地連線”,再依次單擊“屬性”、“安裝”、“協定”,選擇“MSR IPv6 Protocol”協定,即可成功安裝IPv6協定棧。

2. Windows XP/Windows 2003 作業系統

(1) IPv6 協定棧的安裝

在 開始 --> 運行 處執行 ipv6 install

(2) IPv6 地址設定

在 開始 --> 運行 處執行 netsh 進入系統網路參數設定環境,然後執行

interface ipv6

畫面顯示:netsh interface ipv6>

然後再執行

add address “本地連線” 2001:da8:207::9402

(3) IPv6默認網關設定

在上述系統網路參數設定環境中執行

add route ::/0 “本地連線” 2001:da8:207::9401 publish=yes

(4)網路測試命令

ping6 、 tracert6

3. Windows Vista 作業系統

(1) 開始——程式——附屬檔案——右鍵點擊“命令提示符”——以管理員身份運行

(2) netsh interface ipv6isatapset state enabled回車

(3) netsh interface ipv6isatapset router 隧道IP 回車

4. Linux 作業系統

(1) 安裝ipv6協定

modprobe ipv6

(2)IPv6 地址設定

ifconfig eth0 inet6 add 2001:da8:207::9402

(3) IPv6 默認網關設定

route -A inet6 add ::/0 gw 2001:da8:207::9401

(4) 網路測試命令

ping6 、 traceroute6

5. Solaris 作業系統

(1) 創建 IPv6 接口

touch /etc/hostname6.hme0

(2)添加 IPv6 地址

在 /etc/inet/ipnodes 檔案中 , 加入如下一行 :

2001:da8:207::9402 ipv6.********.bnu-ipv6

(3)設定 dns 查找順序

在 /etc/nsswitch.conf 檔案中 , 修改 hosts 和 ipnodes 項如下 :

hosts: files dns

ipnodes: files dns

(4) 添加默認路由

route add -inet6 default 2001:da8:207::9401 -interface

(5) 測試命令

ping -A inet6 IPv6 目標地址

traceroute -A inet6 IPv6 目標地址

6.win7/win8作業系統安裝

win7/win8為自帶不用安裝

7. Mac OS 作業系統

Mac OS 從10.5leopard開始自帶

隧道測試

1. ISATAP隧道點IP位址是isatap.********.

用戶設定isatap隧道的終結點router為 isatap.**********

Windows XP/2003 設定如下:

C:\Documents and Settings\Administrator>netsh

netsh>int

netsh interface>ipv6

netsh interface>ipv6>install

netsh interface ipv6>isatap

netsh interface ipv6 isatap>set router isatap.**********(或是高端路由器的IP)

Vista 或Win7 設定如下:

滑鼠右鍵點擊“開始->;程式->;附屬檔案->;命令提示符”,選擇“以管理員身份運行”。

在新開啟的【命令提示符】視窗中執行以下兩條命令:

netsh interface ipv6 isatap set router isatap.**********

netsh interface ipv6 isatap set state enabled

(部分Vista系統的電腦會在本地LAN中發出IPv6 RA,導致相鄰用戶不走隧道,此時最好在本地網卡上禁用IPv6選項)

Linux 設定如下:

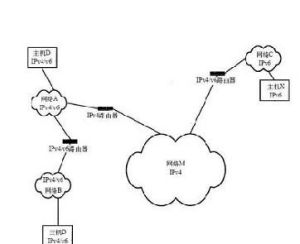

IPv6客戶端安裝

IPv6客戶端安裝ip tunnel add sit1 mode sit remote 202.120.58.150 local a.b.c.d

ifconfig sit1 up

ifconfig sit1 add 2001:da8:8000:d010:0:5efe:a.b.c.d/64

ip route add ::/0 via 2001:da8:8000:d010::1 metric 1

注意: 上面的 a.b.c.d 請使用你的真實IPv4地址代替

配置好之後 ipconfig後應該看到一個2001:da8:8000:d010 為前綴的v6地址,hostid為5efe:a.b.c.d,其中a.b.c.d為你的真實的IPV4地址。

推薦使用ISATAP隧道方式接入,不要和下面的另一種6to4隧道同時使用。

2. 網路中心6to4隧道點IP位址是202.112.26.246

如果您無法使用ISATAP方式接入,可以考慮使用這種方式。

用戶設定6to4隧道的終結點relay為202.112.26.246

Windows XP/2003 設定如下:

C:\Documents and Settings\ Administrator>netsh

netsh>int

netsh interface>ipv6

netsh interface>ipv6>install

netsh interface ipv6>6to4

netsh interface ipv6 6to4>set relay 202.112.26.246 enable

然後 ipconfig後應該看到一個2002:xx:xx為前綴的v6地址,hostid亦為xx:xx,

其中xx.xx為你的真實的IPV4地址轉化成得ipv6地址。

自動獲得的默認網關是2002:ca70:1af6::ca70:1af6

表示形式

以下是用來將 IPv6 地址表示為文本字元串的三種常規形式:

十六進制

這是首選形式 n:n:n:n:n:n:n:n。每個 n 都表示4個 16 位地址元素之一的十六進制值。例如:

3FFE:FFFF:7654:FEDA:1245:BA98:3210:4562.

壓縮形式

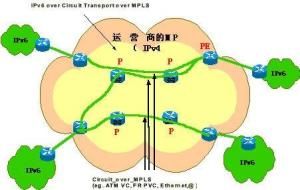

基於MPLS的IPv4/IPv6過渡方案分析-

基於MPLS的IPv4/IPv6過渡方案分析-由於地址長度要求,地址包含由零組成的長字元串的情況十分常見。為了簡化對這些地址的寫入,可以使用壓縮形式,在這一壓縮形式中,多個 0 塊的單個連續序列由雙冒號符號 (::) 表示。此符號只能在地址中出現一次。例如,多路廣播地址 FFED:0:0:0:0:BA98:3210:4562 的壓縮形式為 FFED::BA98:3210:4562。

單播地址 3FFE:FFFF:0:0:8:800:20C4:0 的壓縮形式為 3FFE:FFFF::8:800:20C4:0。環回地址0:0:0:0:0:0:0:1 的壓縮形式為 ::1。未指定的地址 0:0:0:0:0:0:0:0 的壓縮形式為 ::。

混合形式

此形式組合 IPv4 和 IPv6 地址。在此情況下,地址格式為 n:n:n:n:n:n:d.d.d.d,其中每個 n 都表示4個 IPv6 高序位 16 位地址元素之一的十六進制值,每個 d 都表示 IPv4 地址的十進制值。

地址類型

IPv6

IPv6格式前綴

地址中的前導位定義特定的 IPv6 地址類型。包含這些前導位的變長欄位稱作格式前綴 (FP)。

IPv6 單播地址被劃分為兩部分。第一部分包含地址前綴,第二部分包含接口標識符。表示 IPv6 地址/前綴組合的簡明方式如下所示:ipv6 地址/前綴長度。

以下是具有 64 位前綴的地址的示例。

3FFE:FFFF:0:CD30:0:0:0:0/64.

此示例中的前綴是 3FFE:FFFF:0:CD30。該地址還可以以壓縮形式寫入,如 3FFE:FFFF:0:CD30::/64。

IPv6 定義以下地址類型:

單播地址

用於單個接口的標識符。傳送到此地址的數據包被傳遞給標識的接口。通過高序位八位位元組的值來將單播地址與多路廣播地址區分開來。多路廣播地址的高序列八位位元組具有十六進制值 FF。此八位位元組的任何其他值都標識單播地址。

以下是不同類型的單播地址:

鏈路-本地地址。這些地址用於單個鏈路並且具有以下形式:FE80::InterfaceID。鏈路-本地地址用在鏈路上的各節點之間,用於自動地址配置、鄰居發現或未提供路由器的情況。鏈路-本地地址主要用於啟動時以及系統尚未獲取較大範圍的地址之時。

站點-本地地址。這些地址用於單個站點並具有以下格式:FEC0::SubnetID:InterfaceID。站點-本地地址用於不需要全局前綴的站點內的定址。

全局 IPv6 單播地址。這些地址可用在 Internet 上並具有以下格式:010(FP,3 位)TLA ID(13 位)Reserved(8 位)NLA ID(24 位)SLA ID(16 位)InterfaceID(64 位)。

任播地址

一組接口的標識符(通常屬於不同的節點)。傳送到此地址的數據包被傳遞給該地址標識的所有接口。任播地址類型代替 IPv4廣播地址。

任播地址。一組接口的標識符(通常屬於不同的節點)。傳送到此地址的數據包被傳遞給該地址標識的唯一一個接口。這是按路由標準標識的最近的接口。任一廣播地址取自單播地址空間,而且在語法上不能與其他地址區別開來。定址的接口依據其配置確定單播和任一廣播地址之間的差別。

通常,節點始終具有鏈路-本地地址。它可以具有站點-本地地址和一個或多個全局地址。

組播地址

IPv6中的組播在功能上與IPv4中的組播類似:表現為一組接口對看到的流量都很感興趣。

組播分組前8比特設定為FF。接下來的4比特是地址生存期:0是永久的,而1是臨時的。接下來的4比特說明了組播地址範圍(分組可以達到多遠):1為節點,2為鏈路,5為站點,8為組織,而E是全局(整個網際網路)。

路由

IPv6

IPv6路由機制

IPv6 的優點之一就是提供靈活的路由機制。由於分配 IPv4 網路 ID所用的方式,要求位於 Internet 中樞上的路由器維護大型路由表。這些路由器必須知道所有的路由,以便轉發可能定向到 Internet 上的任何節點的數據包。通過其聚合地址能力,IPv6 支持靈活的定址方式,大大減小了路由表的規模。在這一新的定址結構中,中間路由器必須只跟蹤其網路的本地部分,以便適當地轉發訊息。

鄰居發現

鄰居發現提供以下一些功能:

路由器發現。這允許主機標識本地路由器。地址解析。這允許節點為相應的下一躍點地址解析鏈路層地址(替代地址解析協定 [ARP])。地址自動配置。這允許主機自動配置站點-本地地址和全局地址。鄰居發現將 Internet 控制訊息協定用於 IPv6 (ICMPv6) 訊息,這些訊息包括:路由器廣告。在偽定期的基礎上或回響路由器請求由路由器傳送。IPv6 路由器使用路由器廣告來公布其可用性、地址前綴和其他參數。路由器請求。由主機傳送,用於請求鏈路上的路由器立即傳送路由器廣告。鄰居請求。由節點傳送,以用於地址解析、重複地址檢測,或用於確認鄰居是否仍可訪問。鄰居廣告。由節點傳送,以回響鄰居請求或通知鄰居鏈路層地址中發生了更改。 重定向。由路由器傳送,從而為某一傳送節點指示指向特定目標的更好的下一躍點地址。

自動配置

IPv6 的一個重要目標是支持節點即插即用。也就是說,應該能夠將節點插入 IPv6 網路並且不需要任何人為干預即可自動配置它。

自動配置的類型IPv6 支持以下類型的自動配置:

全狀態自動配置。此類型的配置需要某種程度的人為干預,因為它需要動態主機配置協定來用於 IPv6 (DHCPv6) 伺服器,以便用於節點的安裝和管理。DHCPv6 伺服器保留它為之提供配置信息的節點的列表。它還維護狀態信息,以便伺服器知道每個在使用中的地址的使用時間長度以及該地址何時可供重新分配。

無狀態自動配置。此類型配置適合於小型組織和個體。在此情況下,每一主機根據接收的路由器廣告的內容確定其地址。通過使用 IEEEEUI-64標準來定義地址的網路 ID 部分,可以合理假定該主機地址在鏈路上是唯一的。

不管地址是採用何種方式確定的,節點都必須確認其可能地址對於本地鏈路是唯一的。這是通過將鄰居請求訊息傳送到可能的地址來實現的。如果節點接收到任何回響,它就知道該地址已在使用中並且必須確定其他地址。

IPv6 移動性

移動設備的迅速普及帶來了一項新的要求:設備必須能夠在 IPv6 Internet 上隨意更改位置但仍維持現有連線。為提供此功能,需要給移動節點分配一個本地地址,通過此地址總可以訪問到它。在移動節點位於本地時,它連線到本地鏈路並使用其本地地址。在移動節點遠離本地時,本地代理(通常是路由器)在該移動節點和正與其進行通信的節點之間傳遞訊息。

此處插入介紹。

英文說明(in english)

IPv6 is short for "Internet Protocol Version 6". IPv6 is the "next generation" protocol designed by the IETF to replace the current version Internet Protocol,IP Version 4 ("IPv4").

Most of today's internet uses IPv4,which is now nearly twenty years old. IPv4 has been remarkably resilient in spite of its age,but it is beginning to have problems. Most importantly,there is a growing shortage of IPv4 addresses,which are needed by all new machines added to the Internet.

IPv6 fixes a number of problems in IPv4,such as the limited number of available IPv4 addresses. It also adds many improvements to IPv4 in areas such as routing and network autoconfiguration. IPv6 is expected to gradually replace IPv4,with the two coexisting for a number of years during a transition period.

Some introductory information about the protocol can be found in our IPv6 FAQ. For those interested in the technical details,we have a list of IPv6 related specifications.

安全問題

原來的Internet 安全機制只建立於應用程式級, 如 E-mail加密、SNMPv2 網路管理安全、接入安全( HTTP、SSL) 等, 無法從IP 層來保證Internet 的安全。 IP 級的安全保證分組的鑒權和私密特性, 其具體實現主要由IP的AH和ESP標記來實現。IPv6實現了IP級的安全,具體有如下內容:

1.安全協定套

安全協定套是傳送者和接收者的雙向約定,安全協定套只由目標地址和安全參數索引(SPI)確定。

2.包頭認證

包頭認證提供了數據完整性和分組的鑒權。

3.安全包頭封裝

ESP根據用戶的不同需求,支持IP分組的私密和數據完整性。 它既可用於傳送層(如TCP、UDP、ICMP) 的加密, 稱傳送層模式ESP,同時又可用於整個分組的加密,稱隧道模式ESP。

4.ESPDES-CBC方式

ESP處理一般必須執行DES-CBC加密算法,數據分為以64 位為單位的塊進行處理,解密邏輯的輸入是現行數據和先前加密數據塊的與或。

5.鑒權加私密方式

根據不同的業務模式,兩種IP 安全機制可以按一定的順序結合,從而達到分組傳送加密的目的。按順序的不同,該方式有:

1)鑒權之前加密

2)加密之前鑒權

現實Internet上的各種攻擊、黑客、網路蠕蟲病毒弄得網民人人自危,每天上網開了實時防病毒程式還不夠,還要繼續使用個人防火牆,打開實時防木馬程式才敢上網衝浪。諸多人把這些都歸咎於IPv4網路。IPv6來了,它設計的時候充分研究了以前IPv4的各種問題,在安全性上得到了大大的提高。但是不是IPv6就沒有安全問題了?答案是否定的。

病毒和網際網路蠕蟲是最讓人頭疼的網路攻擊行為。但這種傳播方式在IPv6的網路中就不再適用了,因為IPv6的地址空間實在是太大了,如果這些病毒或者蠕蟲還想通過掃描地址段的方式來找到有可乘之機的其他主機,就猶如大海撈針。在IPv6的世界中,對IPv6網路進行類似IPv4的按照IP位址段進行網路偵察是不可能了。

所以,在IPv6的世界裡,病毒、網際網路蠕蟲的傳播將變得非常困難。但是,基於套用層的病毒和網際網路蠕蟲是一定會存在的,電子郵件的病毒還是會繼續傳播。此外,還需要注意IPv6網路中的關鍵主機的安全。IPv6中的組發地址定義方式給攻擊者帶來了一些機會。例如,IPv6地址FF05::3是所有的DHCP伺服器,就是說,如果向這個地址發布一個IPv6報文,這個報文可以到達網路中所有的DHCP伺服器,所以可能會出現一些專門攻擊這些伺服器的拒絕服務攻擊。

IPv6 topology

IPv6 topology另外,不管是IPv4還是IPv6,都需要使用DNS,IPv6網路中的DNS伺服器就是一個容易被黑客看中的關鍵主機。也就是說,雖然無法對整個網路進行系統的網路偵察,但在每個IPv6的網路中,總有那么幾台主機是大家都知道網路名字的,也可以對這些主機進行攻擊。而且,因為IPv6的地址空間實在是太大了,很多IPv6的網路都會使用動態的DNS服務。而如果攻擊者可以攻占這台動態DNS伺服器,就可以得到大量的線上IPv6的主機地址。另外,因為IPv6的地址是128位,很不好記,網路管理員可能會常常使用一下好記的IPv6地址,這些好記的IPv6地址可能會被編輯成一個類似字典的東西,病毒找到IPv6主機的可能性小,但猜到IPv6主機的可

能性會大一些。而且由於IPv6和IPv4要共存相當長一段時間,很多網路管理員會把IPv4的地址放到IPv6地址的後32位中,黑客也可能按照這個方法來猜測可能的線上IPv6地址。所以,對於關鍵主機的安全需要特別重視,不然黑客就會從這裡入手從而進入整個網路。所以,網路管理員在對主機賦予IPv6地址時,不應該使用好記的地址,也要儘量對自己網路中的IPv6地址進行隨機化,這樣會在很大程度上減少這些主機被黑客發現的機會。

以下這些網路攻擊技術,不管是在IPv4還是在IPv6的網路中都存在,需要引起高度的重視:報文偵聽,雖然IPv6提供了IPSEC做為保護報文的工具,但由於公匙和密匙的問題,在沒有配置IPsec的情況下,偷看IPv6的報文仍然是可能的;套用層的攻擊,顯而易見,任何針對套用層,如WEB伺服器,資料庫伺服器等的攻擊都將仍然有效;中間人攻擊,雖然IPv6提供了IPsec,還是有可能會遭到中間人的攻擊,所以應儘量使用正常的模式來交換密匙;洪水攻擊,不論在IPv4還是在IPv6的網路中,向被攻擊的主機發布大量的網路流量的攻擊將是會一直存在的,雖然在IPv6中,追溯攻擊的源頭要比在IPv4中容易一些。

美國信息安全公司Arbor Networks發布的年度研究報告顯示,IPv6技術仍不成熟,而這一技術在抵禦DDoS攻擊方面也存在缺陷。IPv6網際網路相對於當前的IPv4網際網路更易受到分散式拒絕服務(DDoS)攻擊。

計費影響

採集點

* 現網業務的計費採集點沒有本質的變化

* 軟交換網路中話音業務的採集點設定將集中並減少;

* IMS 業務離線計費的話單採集點統一在CCF

計費要素

* 對QoS 計費 內容計費 融合計費的方式將大大增加

* 跨計費要素的組合優惠及跨產品的交叉捆綁優惠

話單格式

* 話單內容增加

* 數據量劇增

* 採集功能加強

* 基於內容的計費對於變長話單的支持

業務支撐系統

* 實時接口功能

* 增強產品管理功能 資源管理功能 業務受理功能 QoS 計費功能 內容計費功能 結算功能等

過渡技術

由於Internet的規模以及網路中數量龐大的IPv4用戶和設備,IPv4到v6的過渡不可能一次性實現。而且,許多企業和用戶的日常工作越來越依賴於Internet,它們無法容忍在協定過渡過程中出現的問題。所以IPv4到v6的過渡必須是一個循序漸進的過程,在體驗IPv6帶來的好處的同時仍能與網路中其餘的IPv4用戶通信。能否順利地實現從IPv4到IPv6的過渡也是IPv6能否取得成功的一個重要因素。

實際上,IPv6在設計的過程中就已經考慮到了IPv4到IPv6的過渡問題,並提供了一些特性使過渡過程簡化。例如,IPv6地址可以使用IPv4兼容地址,自動由IPv4地址產生;也可以在IPv4的網路上構建隧道,連線IPv6孤島。到2012年底,針對IPv4-v6過渡問題已經提出了許多機制,它們的實現原理和套用環境各有側重,這一部分里將對IPv4-v6過渡的基本策略和機製做一個系統性的介紹。

在IPv4-IPv6過渡的過程中,必須遵循如下的原則和目標:

·保證IPv4和IPv6主機之間的互通。從單向互通到雙向互通,從物理互通到套用互通;

·在更新過程中避免設備之間的依賴性(即某個設備的更新不依賴於其它設備的更新);

·對於網路管理者和終端用戶來說,過渡過程易於理解和實現;

·過渡可以逐個進行;

·用戶、運營商可以自己決定何時過渡以及如何過渡。

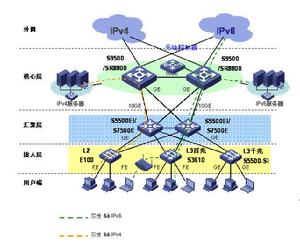

主要分三個方面:IP層的過渡策略與技術、鏈路層對IPv6的支持、IPv6對上層的影響

對於IPV4向IPV6技術的演進策略,業界提出了許多解決方案。特別是IETF組織專門成立了一個研究此演變的研究小組NGTRANS,已提交了各種演進策略草案,並力圖使之成為標準。縱觀各種演進策略,主流技術大致可分如下幾類:

雙棧策略

實現IPv6結點與IPv4結點互通的最直接的方式是在IPv6結點中加入IPv4協定棧。具有雙協定棧的結點稱作“IPv6/v4結點”,這些結點既可以收發IPv4分組,也可以收發IPv6分組。它們可以使用IPv4與IPv4結點互通,也可以直接使用IPv6與IPv6結點互通。雙棧技術不需要構造隧道,但後文介紹的隧道技術中要用到雙棧。IPv6/v4結點可以只支持手工配置隧道,也可以既支持手工配置也支持自動隧道。

隧道技術

在IPV6發展初期,必然有許多局部的純IPV6網路,這些IPV6網路被IPV4骨幹網路隔離開來,為了使這些孤立的“IPV6島”互通,就採取隧道技術的方式來解決。利用穿越現存IPV4網際網路的隧道技術將許多個“IPV6孤島”連線起來,逐步擴大IPV6的實現範圍,這就是國際IPV6試驗床6Bone的計畫。

工作機理:在IPV6網路與IPV4網路間的隧道入口處,路由器將IPV6的數據分組封裝入IPV4中,IPV4分組的源地址和目的地址分別是隧道入口和出口的IPV4地址。在隧道的出口處再將IPV6分組取出轉發給目的節點。

隧道技術在實踐中有四種具體形式:構造隧道、自動配置隧道、組播隧道以及6to4。

TB(Tunnel Broker,隧道代理)

對於獨立的v6用戶,要通過現有的IPv4網路連線IPv6網路上,必須使用隧道技術。但是手工配置隧道的擴展性很差,TB的主要目的就是簡化隧道的配置,提供自動的配置手段。對於已經建立起IPv6的ISP來說,使用TB技術為網路用戶的擴展提供了一個方便的手段。從這個意義上說,TB可以看作是一個虛擬的IPv6 ISP,它為已經連線到IPv4網路上的用戶提供連線到IPv6網路的手段,而連線到IPv4網路上的用戶就是TB的客戶。

雙棧轉換機制(DSTM)

DSTM的目標是實現新的IPv6網路與現有的IPv4網路之間的互通。使用DSTM,IPv6網路中的雙棧結點與一個IPv4網路中的IPv4主機可以互相通信。DSTM的基本組成部分包括:

·DHCPv6伺服器,為IPv6網路中的雙棧主機分配一個臨時的IPv4全網唯一地址,同時保留這個臨時分配的IPv4地址與主機IPv6永久地址之間的映射關係,此外提供IPv6隧道的隧道末端(TEP)信息;

·動態隧道連線埠DTI:每個DSTM主機上都有一個IPv4連線埠,用於將IPv4報文打包到IPv6報文里;

·DSTM Deamon:與DHCPv6客戶端協同工作,實現IPv6地址與IPv4地址之間的解析。

協定轉換技術其主要思想是在V6節點與V4節點的通信時需藉助於中間的協定轉換伺服器,此協定轉換伺服器的主要功能是把網路層協定頭進行V6/V4間的轉換,以適應對端的協定類型。

優點:能有效解決V4節點與V6節點互通的問題。

缺點:不能支持所有的套用。這些套用層程式包括:① 套用層協定中如果包含有IP位址、連線埠等信息的應用程式,如果不將高層報文中的IP位址進行變換,則這些應用程式就無法工作,如FTP、STMP等。② 含有在套用層進行認證、加密的應用程式無法在此協定轉換中工作。

SOCKS64一個是在客戶端里引入SOCKS庫,這個過程稱為“socks化”(socksifying),它處在套用層和socket之間,對套用層的socket API和DNS名字解析API進行替換;

另一個是SOCKS網關,它安裝在IPv6/v4雙棧結點上,是一個增強型的SOCKS伺服器,能實現客戶端C和目的端D之間任何協定組合的中繼。當C上的SOCKS庫發起一個請求後,由網關產生一個相應的執行緒負責對連線進行中繼。SOCKS庫與網關之間通過SOCKS(SOCKSv5)協定通信,因此它們之間的連線是“SOCKS化”的連線,不僅包括業務數據也包括控制信息;而G和D之間的連線未作改動,屬於正常連線。D上的應用程式並不知道C的存在,它認為通信對端是G。

傳輸層中繼(Transport Relay)

與SOCKS64的工作機理相似,只不過是在傳輸層中繼器進行傳輸層的“協定翻譯”,而SOCKS64是在網路層進行協定翻譯。它相對於SOCKS64,可以避免“IP分組分片”和“ICMP報文轉換”帶來的問題,因為每個連線都是真正的IPV4或IPV6連線。但同樣無法解決網路應用程式數據中含有網路地址信息所帶來的地址無法轉換的問題。

套用層代理網關(ALG)

ALG是Application Level Gateway的簡稱,與SOCKS64、傳輸層中繼等技術一樣,都是在V4與V6間提供一個雙棧網關,提供“協定翻譯”的功能,只不過ALG是在套用層級進行協定翻譯。這樣可以有效解決應用程式中帶有網路地址的問題,但ALG必須針對每個業務編寫單獨的ALG代理,同時還需要客戶端套用也在不同程式上支持ALG代理,靈活性很差。顯然,此技術必須與其它過渡技術綜合使用,才有推廣意義(比較全面,且具有代表性的雙向套用互通系統是由北京網能

開發的VENO)。

過渡策略總結

雙棧、隧道是主流

所有的過渡技術都是基於雙棧實現的

不同的過渡策略各有優劣、套用環境不同

網路的演進過程中將是多種過渡技術的綜合

根據運營商具體的網路情況進行分析

由不同的組織或個人提出的IPV4向IPV6平滑過渡策略技術很多,它們都各有自己的優勢和缺陷。因此,最好的解決方案是綜合其中的幾種過渡技術,取長補短,同時,兼顧各運營商具體的網路設施情況,並考慮成本的因素,為運營商設計一套適合於他自己發展的平滑過渡解決方案。

測試

一、產品測試

IPv6產品經過測試,獲得“IPv6 Ready”Logo,即表明該產品是業界公認的支持.

1. IPv6 Ready:Phase-1 第一階段銀牌認證

基本測試(RFC2460,2461,2462,2463)

測試對象:主機,路由器,交換機,套用終端,系統軟體,特殊設備通告設備、服務的互通性和一致性情況

2. IPv6 Ready Phase-2 第二階段金牌認證

Phase-2面向專業套用,增加Core,IPsec,MIPv6等增強特性的測試,根據IPv6技術標準檢查和確保設備與服務的互通性和一致性.

2.1 IPv6 Ready Phase-2 增強核心協定認證

RFC: 1981,2460,4291,4443,4861,4862,5095

測試對象:主機,路由器

注釋:2009年前獲得認證的產品都是第二階段核心協定金牌認證,從2009年後獲得的都是IPv6 Ready Phase-2 第二階段核心協定增強金牌認證

2.2 IPv6 Ready Phase-2 IPsec認證

RFC: 1829,1851,2401,2403,2404,2405,2406,2410,3566,3602

測試對象:End-Node(終端節點),SGW(信令網關)

2.3 IPv6 Ready Phase-2 MIPv6認證

RFC: 3775,3776

測試對象:MN(移動節點),CN(通信節點),HA(家鄉代理)

2.4 IPv6 Ready Phase-2 NEMO認證

RFC:3963,3775

測試對象:家鄉代理和移動路由器

2.5 IPv6 Ready Phase-2 DHCPv6認證

RFC:3315,3646,3736

測試對象:客戶端、伺服器和中繼代理

2.6 IPv6 Ready Phase-2 SIP認證

RFC:3261,3264,4566,2617,3665

測試對象:SIP伺服器和SIP UA

2.7 IPv6 Ready Phase-2 management 認證

RFC:3416,3418,4001,4293,2578,2579,2580

測試對象:Agent,Manager

二、套用和服務測試

IPv6論壇的IPv6 Enabled認證程式包括IPv6 Enabled WWW 認證程式和IPv6 Enabled ISP認證程式。

IPv6 Enabled WWW 認證主要是為已經部署了IPv6的網站提供一系列的測試認證服務。通過DNS解析、HTTP訪問等測試項,為符合國際IPv6 Enabled WWW規範標準的IPv6網站客戶辦法logo。IPv6 Enabled WWW測試認證的目標是推進IPv6技術的部署,通過有效的IPv6套用示範,增強用戶對IPv6技術套用的信息。鼓勵網站、網路服務商部署IPv6,並為其提供測試服務。

IPv6 Enabled ISP 認證程式目標是為支持IPv6的ISP設計,通過認證來鼓勵和加速ISP的IPv6的部署。我們定義了網際網路服務提供商(ISP也叫網際網路訪問提供商或IAP)作為一個能為其用戶提供網際網路和相關服務的機構。激勵服務提供商(如 ISP,ASPs 和 CSP)為用戶提供IPv6使能的服務。申請的ISP將被按照規範檢驗,如果通過IPv6 Forum將授權該ISP的 IPv6 Enabled ISP的使用。IPv6 Enabled 標識程式 (v6eLogo) 致力於通過展示IPv6可用來增加用戶的信心。

使用手冊

一、IPv6 協定棧的安裝及 IPv6 地址設定指南

1. Windows XP/Windows 2003 作業系統

(1) IPv6 協定棧的安裝

在 開始 --> 運行 處執行 ipv6 install

(2) IPv6 地址設定

在 開始 --> 運行 處執行 netsh 進入系統網路參數設定環境,然後執行

interface ipv6 add address “本地連線” 2001:da8:207::9402

(3) IPv6 默認網關設定

在上述系統網路參數設定環境中執行interface ipv6 add route ::/0 “本地連線” 2001:da8:207::9401 publish=yes

(4) 網路測試命令

ping6 、 tracert6

2. Windows 2000 作業系統

(1) 下載 IPv6軟體包

(2) 安裝 IPv6軟體包

解壓後,執行 hotfix

(3 ) 添加 IPv6 協定

從控制臺中,進入 網路和撥號連線 中,右擊本地連線,點擊屬性,打開 本地連線屬性 視窗,點擊 安裝 按鈕,然後在彈出的視窗中,選擇 協定 , 並點擊 添加 ,在彈出的視窗中,你會發現 Microsoft IPv6 Protocol ,選擇這個選項,點擊 確定, Reboot 計算機,以使 IPv6 協定棧生效。

(4)IPv6 地址設定

在 開始 --> 運行 處執行 ipv6 adu 4/2001:da8:207::9402

(5) IPv6 默認網關設定

在 開始 --> 運行 處執行 ipv6 rtu ::/0 4/2001:da8:207::9401

(6)網路測試命令

ping6 、 tracert6

3. Linux 作業系統

(1) 安裝ipv6協定

modprobe ipv6

(2)IPv6 地址設定

ifconfig eth0 inet6 add 2001:da8:207::9402

(3) IPv6 默認網關設定

route -A inet6 add ::/0 gw 2001:da8:207::9401

(4) 網路測試命令

ping6 、 traceroute6

4. Solaris 作業系統

(1) 創建 IPv6 接口

touch /etc/hostname6.hme0

(2)添加 IPv6 地址

在 /etc/inet/ipnodes 檔案中 , 加入如下一行 :

2001:da8:207::9402 ipv6.*******.bnu-ipv6

(3)設定 dns 查找順序

在 /etc/nsswitch.conf 檔案中 , 修改 hosts 和 ipnodes 項如下 :

hosts: files dns

ipnodes: files dns

(4) 添加默認路由

route add -inet6 default 2001:da8:207::9401 -interface

(5) 測試命令

ping -A inet6 IPv6 目標地址

traceroute -A inet6 IPv6 目標地址

二、 關於 IPv6 使用上的一些技術說明

1. 雙棧技術

安裝 IPv6協定棧後,對原網路 (IPv4 網路 ) 的使用不產生任何影響,此時,用戶計算機及整個校園網在一個物理網路上,同時運行 IPv4 和 IPv6 協定棧、同時支持兩種協定的數據傳輸,這個技術就是在網路上廣為採用的所謂的雙棧 (Dual Stack) 技術。

地址申請

申請辦法

CNNIC可以代理成員從APNIC申請IPV6地址,申請條件:

1. 是ISP或提供網際網路服務的單位

2. 是CNNIC會員

3. 不是終端站點

4. 計畫給用戶提供IPv6連線並提供/48的地址分配,通過單一聚合的地址為這些單位通告分配的IPV6地址。

5. 計畫兩年內至少給200個用戶提供/48的分配。

6.IPV4的地址分配通常是/32。

FAQ

1. IPv6怎樣收費?

答:IPv6的收費根據以下兩種情況,收費標準不同

1)只申請IPv6地址:

CNNIC聯盟成員只申請IPv6地址的,按IPv6地址擁有量的多少劃分為不同的級別,並按級別收取年費。

2)同時申請IPv4地址和IPv6地址:

CNNIC聯盟成員同時申請IPv4和IPv6地址的,按IPv4地址擁有量和IPv6地址擁有量的多少分別計算,取其中較高的作為會員級別,並按級別收取年費。

2. CNNIC可以給會員分配多大的IPv6地址?

答:CNNIC分配給會員的IPv6地址大小為/32。

3. IPv6地址的申請條件?

答:1)是ISP或提供網際網路服務的單位

2)是CNNIC會員

3)不是終端站點

4)計畫給用戶提供IPv6連線並提供/48的地址分配,通過單一聚合的地址為這些單位通告分配的IPV6地址。

5)計畫兩年內至少給200個用戶提供/48的分配。

IPV6地址查詢

隨著IPV6逐漸普及,越來越多的人使用IPV6服務。這一小節我們將講述如何查詢IPV6地址。

在windows下,通過ipconfig /all可以看到本機的IPV6地址。

在Linux下,通過ifconfig可以查到IPV6地址。

倘若需要查詢一個IPV6地址對應的物理位置,國內也有幾個網站提供查詢,主要有IPV64網站和IP152網站。這兩個網站都即提供IPV6查詢,也提供IPV4地址查詢。