簡介

WMI

WMIWindows 2K/XP和Windows 98 都支持WMI;如果為NT 4.0和Windows 95加上了 Service Pack 4或更高版本,N

T 4.0和Win95也支持WMI。因此,用WMI進行遠程管理時,並非一定要用Windows 2K/XP(當然,如果WMI腳本在一台沒有性能監視器的Win9x機器上運行,就不能在遠程Win9x系統上查詢Windows 2K/XP的性能監視器。

如前所述,WMI允許通過一個公共的接口訪問多種作業系統構成單元,因此不必分別對待各種底層接口或所謂的“提供者”。利用WMI可以高效地管理遠程和本地的計算機;與此相對,並非所有的Windows 2K/XP命令行工具都支持遠程運行。

WMI是WBEM模型的一種實現。WBEM即Web-Based Enterprise Management,或基於Web的企業管理,WBEM由DMTF(Distributed Management Task Force,分散式管理任務組)在許多廠商的幫助下創立,包括Compaq、Sun、Microsoft等。WBEM的目標是,為管理企業環境開發一個標準的接口集。WBEM模型最關鍵的部分是它的數據模型(或描述和定義對象的方式)、編碼規範(Encoding Specification),以及在客戶端和伺服器端之間傳輸數據的模式。

WBEM的數據模型是CIM(Common Information Model,公共信息模型)。CIM是一個用來命名計算機的物理和邏輯單元的標準的命名系統(或稱為命名模式),例如硬碟的邏輯分區、正在運行的套用的一個實例,或者一條電纜。

CIM是一個面向對象的模型,使用一組面向對象的術語進行描述。CIM包含類(Class),類是被管理單元的模板。類的實例稱為對象(Object),對象代表著底層系統的一個具體單元。名稱空間(Namespace)是一個類的集合,每個名稱空間面向一個特定的管理領域。類包含屬性(Property)和方法(Method)。

CIM分三層。第一層是核心模型(Core Model),這一層包含的類定義對於所有管理領域來說都是共同的。第二層是公共模型(Common Model),這一層包含的類定義對於特定的管理領域來說是公共的,但與具體的作業系統和系統設計無關。第三層是擴展模型(Extension model),這一層包含的類定義與特定的作業系統或技術有關。

WMI是Microsoft擴展CIM 2.0得到的面向Win32系統的擴展模型。引用WMI類和屬性的形式是“擴展前綴_類名稱.屬性名稱”,例如Win32_ComputerSystem. Name,其中Win32是CIM模式cimv2名稱空間內WMI擴展類的前綴,ComputerSystem是類,Name是屬性。

編寫WMI腳本的很大一部分工作涉及到讀取和設定屬性值。當前,WMI提供的方法還很有限,但隨著時間的推移,相信WMI和CIM提供的方法都會越來越豐富。

操作方法

利用WMI軟體開發包(SDK)可以方便地查看可用的CIM和Win32類。WMI SDK可以從MSDN下載。

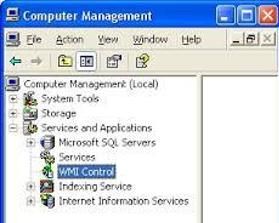

WMI SDK要求作業系統必須是Windows 2K/XP或者NT 4.0 SP4或更高版本;儘管Win9x系統上可以安裝WMI支持軟體,但SDK不能在Win9x上運行。另外,為支持SDK的ActiveX控制項,SDK還要求有IE 5.0或更高版本。SDK對機器性能的最低要求是:Pentium處理器,32 Mb的RAM,40 Mb的磁碟空間,以及至少要有800 x 600、256色的顯示設備。對於運行Windows 2K/XP的機器來說,這些要求應該不會成為問題。CIMOM默認以服務的形式運行,但如果機器沒有網卡,CIMOM不能作為服務運行,不過此時可以作為一個套用運行,只需執行winmgmt.exe即可。winmgmt.exe在\%systemroot%\system32\wbem的WMI主目錄下。

SDK必須由管理員組的成員安裝。安裝過程很簡單,執行WMISdk.exe啟動嚮導,指定安裝的目標目錄(默認是\program files\wmi)。選擇要安裝的可選組件(默認安裝除了SNMP支持以外的所有組件),最後點擊Finish。安裝SDK不需要重新啟動。安裝完成後,“開始/程式”選單上會增加一個WMI SDK組。

點擊WMI SDK程式組的WMI CIM Studio。CIM Studio提示連線名稱空間,並顯示默認連線的名稱空間是root\cimv2,確認即可。如果你用Administrator身份登錄Windows,再次點擊確定以當前身份登錄;如果你用其他的身份登錄Windows,請改用Administrator登錄。

假設我們要在當前的機器上查找一個對象:C:驅動器。我們不知道C:驅動器在CIM或WMI中的具體名稱,瀏覽CIM Studio列出的數百個類又太麻煩,怎么辦呢?可以使用Find按鈕(左邊上方的望遠鏡,參見圖三)。圖二顯示了點擊Find按鈕後顯示的Search for Class對話框,在這裡輸入我們猜想C:驅動器的類名稱中應當包含的單詞,然後點擊Go!按鈕。由於我們正在尋找一個命名的磁碟分區,而且我們知道Windows把這種分區叫做logical disk或logical drive,因此這裡的搜尋關鍵字可以是logical。當然,搜尋關鍵字也可以是disk,但這時會有大量的搜尋結果出現。

圖二顯示了搜尋關鍵字logical得到的結果。選擇Win32_LogicalDisk並點擊OK,圖三的視窗出現(為什麼不選擇CIM_LogicalDisk?前面已經提到,WMI管理的所有對象都帶有Win32前綴。如果選擇CIM_LogicalDisk然後要求顯示出它的實例,不可能看到可用邏輯驅動器的任何具體信息,只能看到對應每一個可用邏輯驅動器的Win32_LogicalDisk條目)。現在,視窗的右邊顯示出Win32_logicalDisk類的屬性。可以看到,屬性的值都為空,這是因為我們正在查看的是一個類,而不是類的具體實例。要顯示出Win32_LogicalDisk類的實例,點擊右邊上面的Instances按鈕(右數第四)。

點擊Instances按鈕之後,視窗顯示出當前機器上所有邏輯驅動器的實例,包括網路邏輯驅動器。點擊設備ID為“C:”的實例,顯示出圖四的結果。右邊窗格包含了當前實例的屬性和方法,當前邏輯驅動器的名稱顯示在右邊窗格的上方。

利用腳本可以修改這些屬性或調用這些方法。如果對某個屬性的含義不太清楚,只需選擇Win32_LogialDisk類或Win32_LogicalDisk.DeviceID="C:"實例,再點擊Help按鈕。大多數對象的屬性和方法都有詳細的說明。

功能說明

現在很多朋友仍然在使用管理員賬號密碼為空的系統,這樣就為黑客製造了可乘之機,其中系統自帶的WMI是最方便的入侵通道。WMI(Windows管理規範)作為一項Windows管理技術,方便用戶對計算機進行遠程管理。但是它的易用性也導致了系統的安全性大幅下降。讓用戶的電腦除了自己賬號密碼的保護外再沒有什麼安全保護措施。本期我們就向大家介紹“菜鳥”級的黑客都可以輕易利用的入侵通道——WMI(Windows管理規範)。

小知識:什麼是WMI?

WMI是一項核心的Windows管理技術,WMI作為一種規範和基礎結構,通過它可以訪問、配置、管理和監視幾乎所有的Windows資源,比如用戶可以在遠程計算機器上啟動一個進程;設定一個在特定日期和時間運行的進程;遠程啟動計算機;獲得本地或遠程計算機的已安裝程式列表;查詢本地或遠程計算機的Windows事件日誌等等。

本質善良的WMI

從WMI本來的功能看,它是為了讓計算機的管理更容易,同時方便管理員遠程作業系統而產生的,那么它又怎么會為“菜鳥”級的入侵者提供方便呢?

一般情況下,在本地計算機上執行的WMI操作也可以在遠程計算機上執行,只要用戶擁有該計算機的管理員許可權。如果用戶對遠程計算機擁有許可權並且遠程計算機支持遠程訪問,那么用戶就可以連線到該遠程計算機並執行擁有相應許可權的操作。

WMI能夠成為遠程控制下的一個合法通道,有了這個通道,入侵者不需要對自己進行偽裝,不必再為探測出對方賬號的密碼為空後,找不到連線對方系統的通道而發愁。只要進行簡單幾個步驟就可以輕易地入侵到別人的電腦中。下面,我們就來看看,到底該如何利用WMI通道。

WMI被利用為虎作倀

前面介紹了WMI的原理,下面我們實際了解下,如何通過WMI進行入侵。在網上,有很多利用WMI的小工具,這裡我們就以rots.vbs工具進行簡單的演示,看一個“菜鳥”黑客如何輕易地入侵。

1.掃描135連線埠

要尋找可以通過WMI入侵的遠程計算機,只要對135連線埠進行掃描就可以了。因為WMI服務默認打開的就是135連線埠。我們本次實例採用的是NTscan掃描工具,因為它不但可以對IPC$、SMB、WMI這些信息進行掃描,同時還可以對掃描到的遠程賬戶進行弱口令猜測,功能相對來說比較強大。

運行NTscan,在程式視窗的“配置”區域中進行設定。首先在“起始IP”和“結束”選項中輸入掃描的IP位址範圍,接著選擇“WMI掃描”選項,並且在“掃描打開連線埠的主機”選項後輸入“135”,最後點擊“開始”按鈕就開始進行掃描(如圖)。

2.開啟終端服務

找到可以入侵的遠程計算機以後,就可以開始入侵操作了。首先使用的工具是一個名為rots.vbs的腳本程式,通過它可以開啟遠程計算機的終端服務。腳本會自動判斷目標系統類型,如果不是Windows2000Server及以上版本的系統,腳本就會提示是否要取消操作。因為Windows2000Pro以下版本不能安裝終端服務。

然後是開啟終端服務。開啟工具的使用方法非常簡單,命令格式為:cscriptrots.vbs<目標ip><用戶名><密碼>[服務連線埠][自動重啟選項]密碼用戶名目標ip

其中,[服務連線埠]和[自動重啟選項]為可選參數,默認情況下,程式開啟的終端服務連線埠為3389,如果用戶需要修改,在[服務連線埠]選項中填入你要的連線埠即可,而[自動重啟選項]選項則是在開啟終端服務以後重啟系統用的。

舉個例子:cscript.exerots.vbs192.168.0.6Administrator""4466/r

上面這段實例的意思是開啟192.168.0.6這台遠程計算機的終端服務,並且將連線埠更改為4466,服務安裝完成後自動重啟。

屏閉135連線埠防禦入侵

從上面的介紹大家都可以看出,整個過程中使用的連線埠都是135。所以為了防止別人通過WMI進行入侵,我們可以使用防火牆對135連線埠進行禁止,這樣就可以達到防範類似的入侵。用戶加強自己的賬號密碼強度,也可以有效防範入侵。

關閉135連線埠的方法

我們使用到十六進制的編輯器,比如:WINHEX、UltraEdit等軟體。運行UltraEdit,通過工具列上的“打開文檔”按鈕找到系統SYSTEM32資料夾下的rpcss.dll。接著點擊“搜尋”選單中的“查找”命令,在彈出的視窗中查找“3100330035”這個字元串,找到後將它替換為“3000300030”,並另外儲存為其他的檔案目錄中,建議保存在C糟根目錄下。

重新啟動系統,用啟動盤啟動到DOS狀態下,進入C糟後運行:copyrpcss.dllc:\windows\system32\rpcss.dll,然後重新啟動計算機,就會發現135連線埠已經被關閉。

使用網路防火牆也可以通過連線埠限制的手段進行禁止135連線埠。我們以天網網路防火牆為例。打開天網防火牆界面,依次點擊“IP規則管理→增加規則”,然後在彈出的視窗界面中,在數據包方向中選擇“接收或者傳送”,在數據包類型中選擇“TCP”,最後在本地連線埠中輸入“135”,然後就是確定退出,最後保存規則即可。以後如果有數據從135連線埠進行傳輸,天網就會自動進行攔截。

識別代號

世界廠商識別代號

WorldManufacturerIdentifier

申請WMI的企業應向工作機構提出申請,申請時應如實填寫《世界製造廠識別代號(WMI)申請表》,並提交相應的證明材料。